Hỗ trợ

Hỗ trợ

Tôi đang đăng ký chứng chỉ số thông qua một công ty khác ở Việt Nam. Tôi có thể chuyển về ssldigicert.com?

Hoàn toàn có thể. Quý khách chỉ cần gia hạn thêm tối thiểu một năm theo báo giá của chúng tôi cho chứng chỉ số hiện tại mà không cần bất cứ sự hỗ trợ nào cũng như không gặp bất cứ trở ngại nào từ công ty cũ. Chúng tôi cũng miễn phí triển khai trị giá $100 trong trường hợp này. Trong trường hợp quý khách gia hạn thêm 2 năm, chúng tôi sẽ giảm thêm 5% so với giá niêm yết trên website của chúng tôi.

Giá đăng ký tại ssldigicert.com có phải là rẻ nhất tại Việt Nam?

Chúng tôi là đối tác trực tiếp của các CA có sản phẩm được cung cấp tại chungchiso.com do đó được hưởng chính sách ưu đãi về giá, quy trình đăng ký cũng như hậu mãi. Chúng tôi cam kết cung cấp dịch vụ chất lượng cao với giá cả hợp lý nhất.

Nếu quý khách cung cấp cho chúng tôi một báo giá rẻ hơn từ một công ty khác tại Việt Nam (cũng là đối tác trực tiếp không qua bất kỳ một công ty trung gian nào khác tại nước ngoài); với cùng tiêu chuẩn; cùng loại chứng chỉ số, chúng tôi sẵn sàng kiểm chứng và cung cấp cho quý khách hàng với giá thấp hơn 5% so với giá của công ty đó.

Các hỗ trợ cần thiết trong quá trình đăng ký, cũng như chính sách hậu mãi là cực kỳ quan trọng. Khi xảy ra sự cố, một đối tác trực tiếp của CA sẽ được hỗ trợ rất mạnh từ CA đó. Do đó, quý khách nên cân nhắc kỹ trước khi lựa chọn công ty đại diện, nhằm đảm bảo quá trình đăng ký được thuận lợi cũng như hệ thống luôn hoạt động ổn định.

Chúng tôi có đủ tư cách là đại lý trực tiếp từ VeriSign hay không?

Có. Chúng tôi là GOLD Partner trực tiếp của VeriSign và có đầy đủ giấy tờ pháp lý chứng minh. Chúng tôi có ký Hợp đồng chính thức với VeriSign, trên Hợp đồng có ghi rõ danh sách các loại chứng chỉ số của VeriSign mà chúng tôi có quyền được bán.

Trong nhiều trường hợp, Quý Khách hàng có thể cần thư xác nhận của VeriSign về tình trạng đối tác của chúng tôi. Chúng tôi cũng rất sẵn lòng cung cấp cho Quý Khách hàng.

Nói tóm lại, chúng tôi có thể cung cấp cho Quý Khách hàng mọi giấy tờ pháp lý cần thiết để chứng minh chúng tôi là đại lý trực tiếp của VeriSign và Quý Khách hàng hoàn toàn có thể xác minh những giấy tờ này.

Chúng tôi có ký hợp đồng và xuất hóa đơn VAT không?

Có. Chúng tôi sẽ ký kết Hợp đồng kinh tế với Quý Khách hàng và xuất hóa đơn VAT tại thời điểm Quý Khách hàng thanh toán cho chúng tôi.

Chúng tôi sẽ lập Biên bản Nghiệm thu & thanh lý sau khi quá trình cài đặt thành công.

Quý Khách hàng có thể đề nghị nhân viên của chúng tôi gửi Hợp đồng mẫu để tham khảo trước khi ký kết.

Tôi đã được cấp chứng chỉ số nhưng không có nhu cầu sử dụng, tôi có thể hủy bỏ và được hoàn lại tiền không?

Đối với các chứng chỉ số VeriSign, GeoTrust, Thawte, RapidSSL, trong vòng 30 ngày kể từ ngày được cấp chứng chỉ số, nếu không có nhu cầu sử dụng, quý khách có thể yêu cầu chúng tôi hủy bỏ chứng chỉ số và được hưởng chính sách hoàn lại tiền.

Tuy nhiên, quý khách sẽ bị phạt 10% giá trị hợp đồng. Trong trường hợp đã vượt quá 30 ngày kể từ ngày chứng chỉ số được cấp, quý khách sẽ không còn được hưởng chỉnh sách này.

Các điều kiện kèm theo chính sách này như sau:

1. Hóa đơn chưa được khai báo thuế.

2. Ký và đóng dấu vào biên bản hủy hóa đơn do chúng tôi cung cấp.

3. Chuyển trả lại hóa đơn đã xuất cho chúng tôi.

4. Ký và đóng dấu vào biên bản chấm dứt hợp đồng do chúng tôi cung cấp.

Sau khi nhận được đầy đủ thủ tục, chúng tôi sẽ tiến hành chuyển trả lại tiền (đã trừ 10% phạt) vào tài khoản của quý khách trong vòng 07 ngày làm việc.

Hồ sơ cần chuẩn bị trước khi đăng ký

Để đảm bảo hồ sơ đăng ký chứng chỉ số VeriSign không gặp trục trặc, Quý Khách hàng cần chuẩn bị đầy đủ các giấy tờ sau đây:

1. Bản scan của Giấy chứng nhận đăng ký kinh doanh (hoặc giấy phép đầu tư).

2. Bản scan của hóa đơn điện thoại cố định có hiện tên doanh nghiệp và số điện thoại của một trong ba tháng gần đây nhất.

Nếu hồ sơ không đầy đủ, xin quý khách vui lòng liên hệ trực tiếp với chúng tôi để được tư vấn các giải pháp thay thế.

Tôi ở Hà Nội, tôi muốn triển khai ngay lập tức mà không cần phải chờ đợi thời gian chuyển chứng từ.

Trong trường hợp khẩn cấp (khi chứng chỉ số sắp hết hạn, cần triển khai sớm nhất có thể,...), các khách hàng ở xa có thể yêu cầu chúng tôi áp dụng chính sách triển khai ngay mà không cần chờ chứng từ được chuyển (thường mất 3-4 ngày làm việc). Quy trình chi tiết như sau:

1. Quý khách liên hệ và trao đổi chi tiết về sản phẩm với nhân viên tư vấn của chúng tôi.

2. Nhân viên tư vấn sẽ gửi báo giá kèm hợp đồng (bản thảo) cho quý khách.

3. Quý khách kiểm tra hợp đồng và chỉnh sửa (nếu cần).

4. Sau khi thống nhất hợp đồng, chúng tôi sẽ in, ký tên và đóng dấu. Sau đó fax hợp đồng này cho quý khách. song song đó chúng tôi sẽ gửi hợp đồng (bản chính) qua đường bưu điện cho quý khách.

5. Quý khách ký tên, đóng dấu và fax lại cho chúng tôi.

6. Chúng tôi sẽ tiến hành triển khai ngay sau khi nhận được bản fax.

7. Sau khi nhận được bản chính của hợp đồng, quý khách ký tên, đóng dấu và gửi lại 1 bản cho chúng tôi trong vòng 3 ngày làm việc.

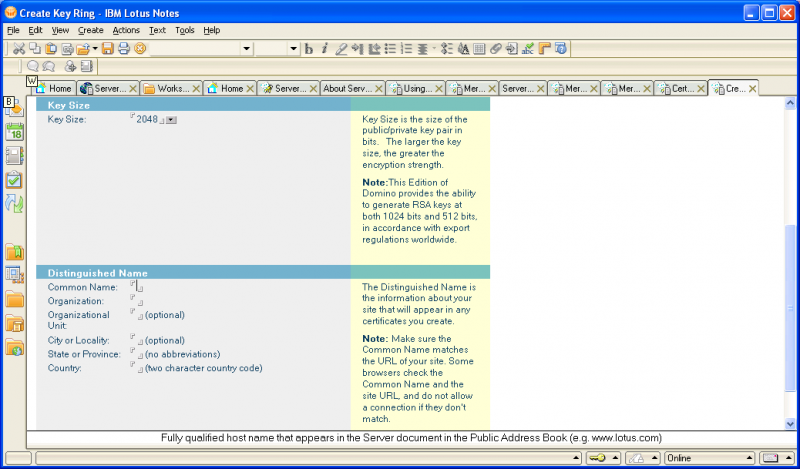

IIS 6 trên Windows Server 2003

Để cài đặt chứng thư số SSL cho IIS 6 trên Windows 2003, bạn thực hiện như sau :

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

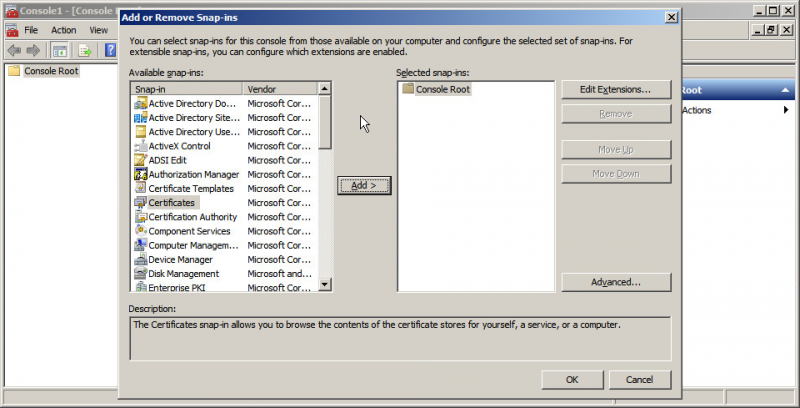

Bước 2: Remote vào server và tiến hành cài đặt Intermediate CA:

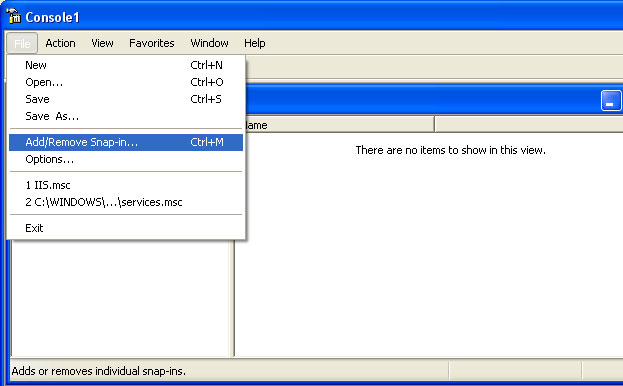

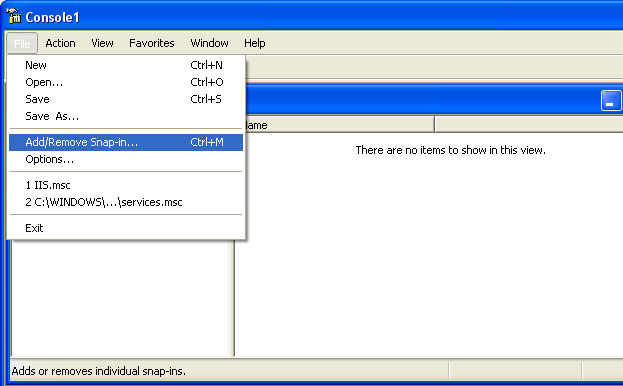

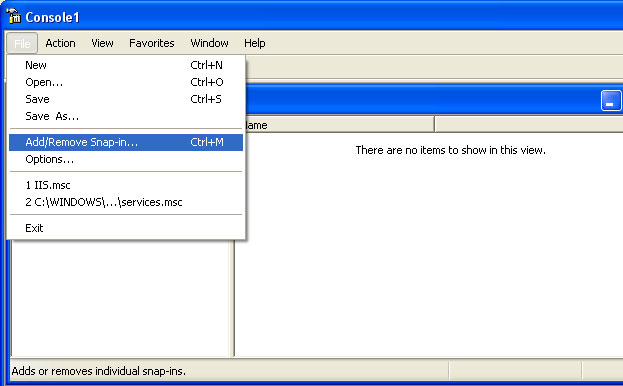

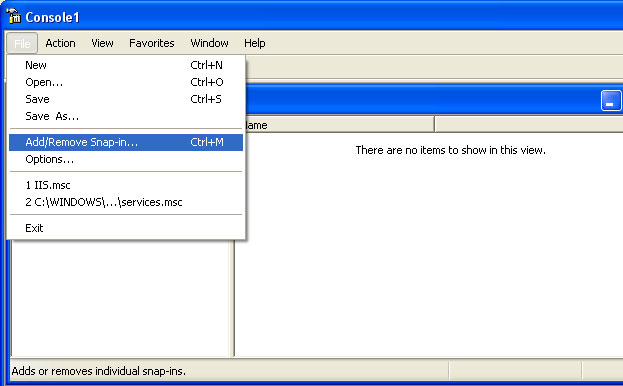

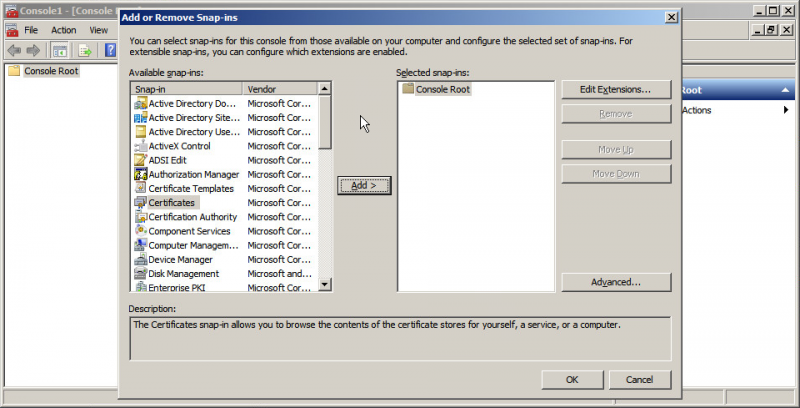

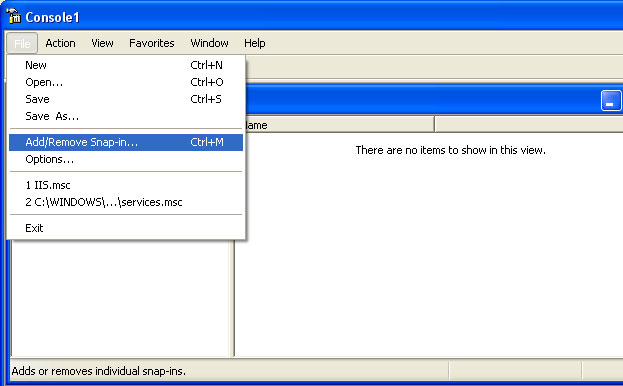

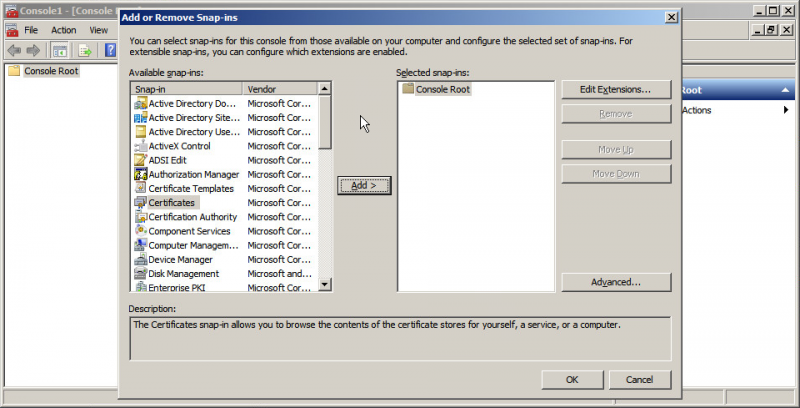

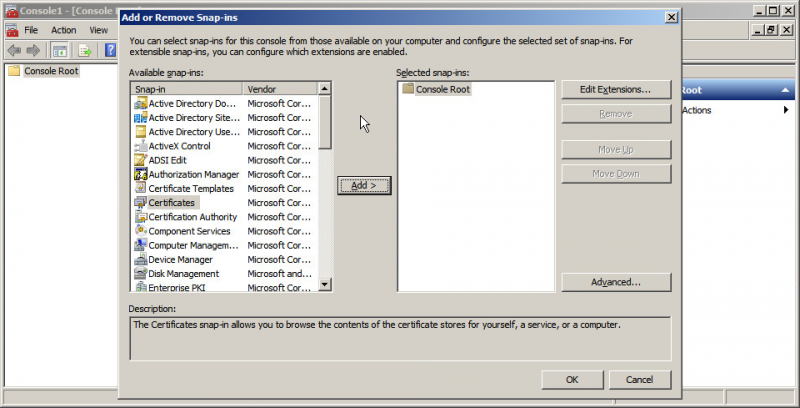

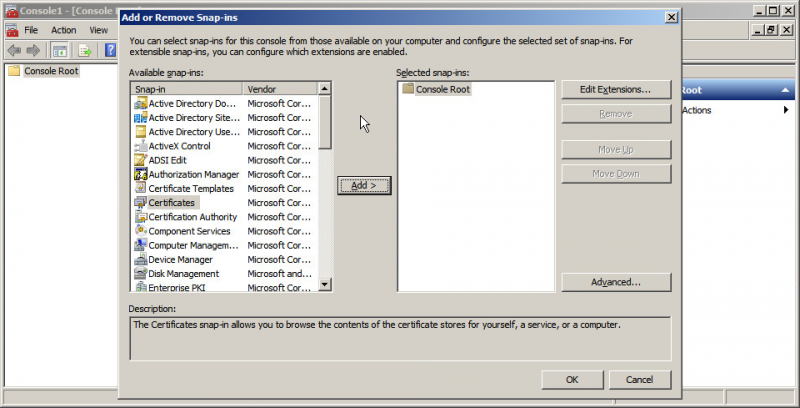

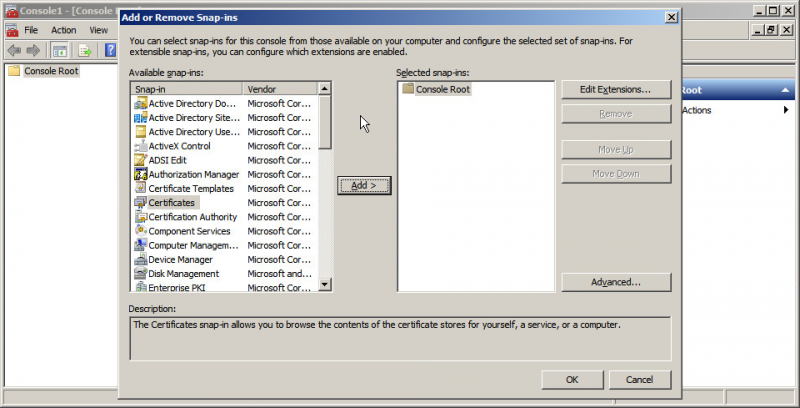

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

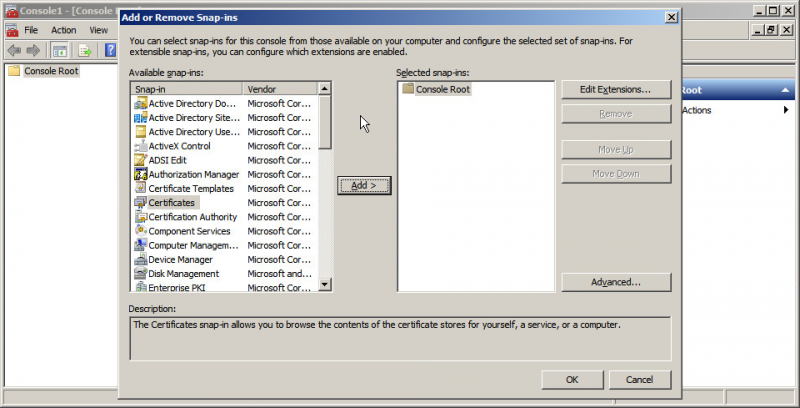

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

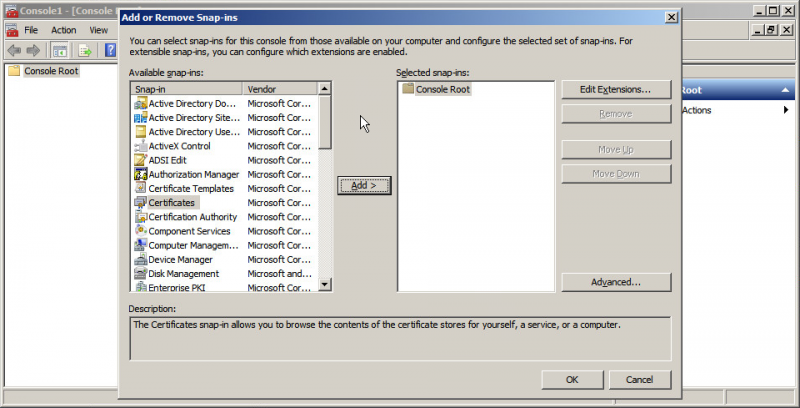

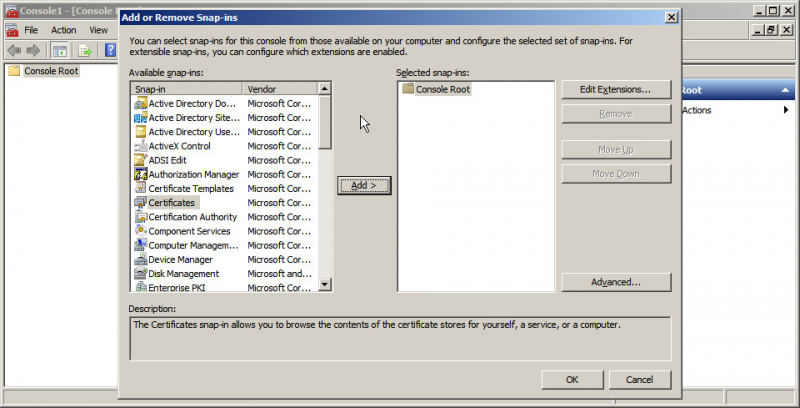

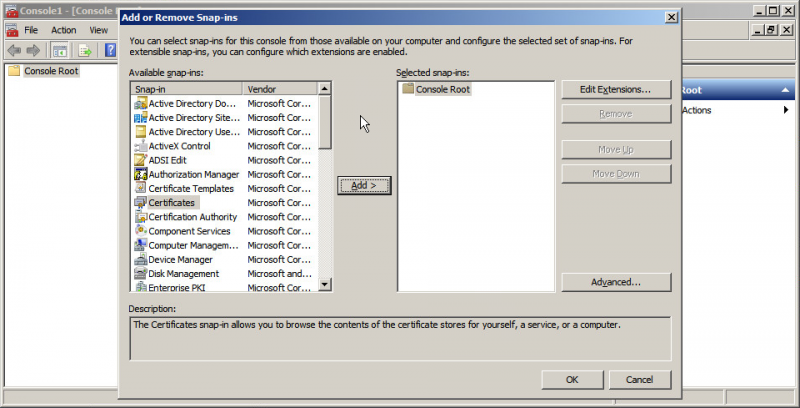

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Nhấp chuột phải vào Certificates, chọn All Tasks > Import. Trong màn hình Certificate Import, nhấn Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop và nhấn Next. Chọn mục "Place all certificate in the following store: Intermediate Certification Authorities". Nhấn Next. Nhấn Finish.

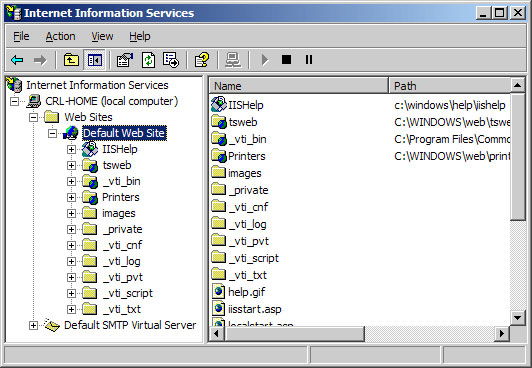

Bước 3: Cài đặt chứng thư số vào IIS

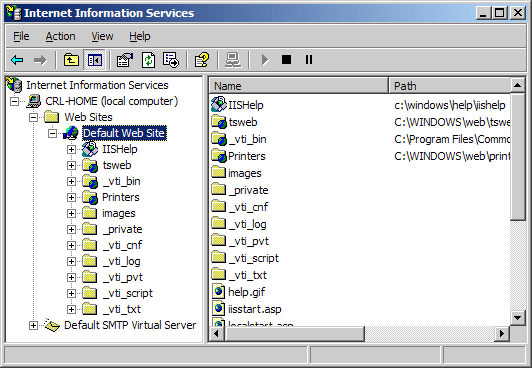

1. Mở trình điều khiển Internet Information Services Manager (IIS)

2. Trong danh mục Websites, chọn website mà bạn đã dùng để tạo CSR trước đó. Ở bước này nếu bạn đang thực hiện gia hạn SSL thì bạn cần chọn website TEMP đã tạo ra trong lúc tạo CSR.

3. Nhấp chuột phải vào website và chọn Properties.

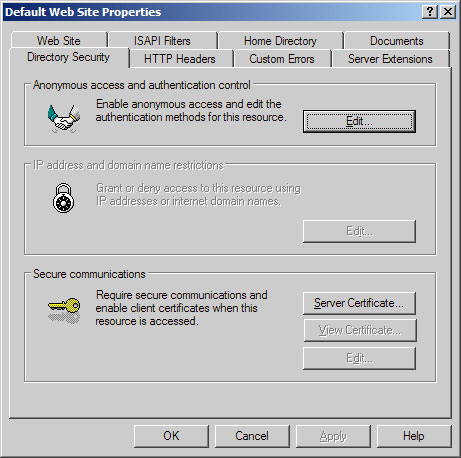

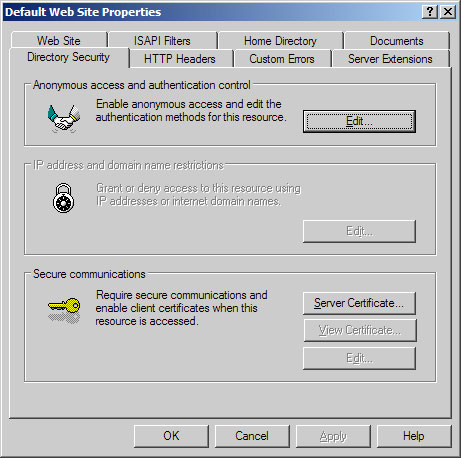

4. Chọn tab Directory Security.

5. Trong mục Secure Communications, chọn Server Certificate.

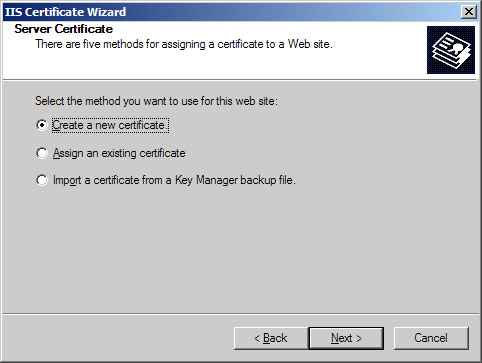

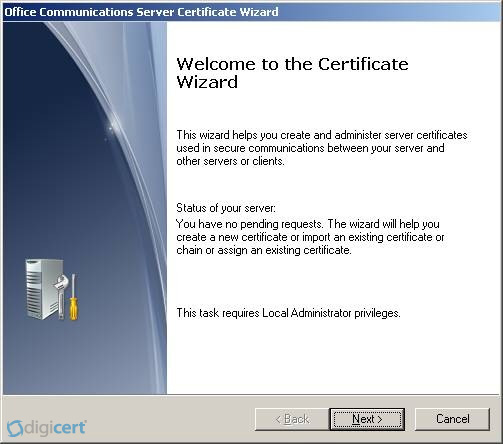

6. Trong màn hình Web Site Certificate Wizard sau đó nhấn Next.

7. Chọn mục Process the Pending Request and Install the Certificate sau đó nhấn Next.

8. Chọn đường dẫn đến file certificate.cer sau đó nhấn Next. Tại bước này, nếu bạn đang gia hạn chứng thư số, bạn cần chọn port khác với port 443 (ví dụ 8443) cho website TEMP để không bị đụng với port 443 đang được sử dụng bởi website chính thức.

9. Kiểm tra lại thông tin chứng thư sau đó nhấn Next và nhấn Finish.

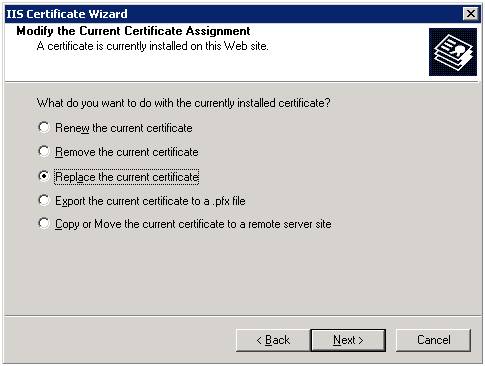

Bước 4:

Lưu ý: Chỉ thực hiện bước này khi gia hạn SSL

- Chọn website cũ và chọn mục “Replace current certificate”, sau đó chọn chứng thư số mới (bạn có thể để ý ngày hết hạn để tìm ra chứng thư mới).

- Xóa website TEMP (không ảnh hưởng gì đến chứng thư số mới).

- Stop và Start lại website chính thức.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Microsoft IIS 5.x/6.x

** Lưu ý ** Đây là hướng dẫn áp dụng cho các website lần đầu triển khai SSL. Nếu bạn đang muốn tạo CSR để gia hạn chứng thư số SSL, xin vui lòng nhấp vào đây để xem hướng dẫn.

Để tạo CSR trên Microsoft IIS 5.x hoặc 6.x (Windows Server 2003), bạn thực hiện như sau:

1. Login vào server với quyền Administrator.

2. Từ mục Administrative Tools trong Control Panel, chọn mục Internet Information Services.

3. Nhấp chuột phải vào website cần triển khai SSL và chọn Properties. Sau đó chọn tab Directory Security, và nhấn nút Server Certificate.

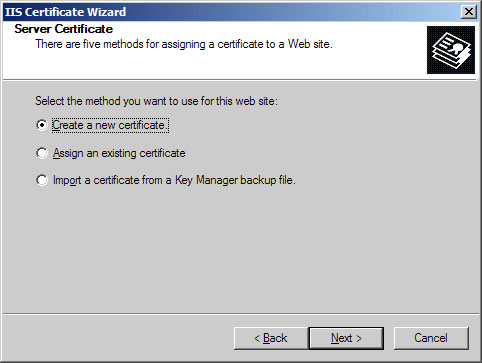

4. Nhấn nút Next. Chọn mục 'Create a new certificate' và nhấn Next.

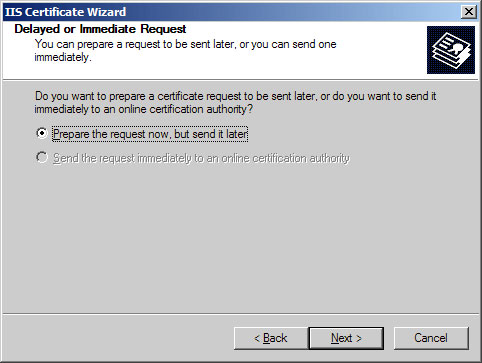

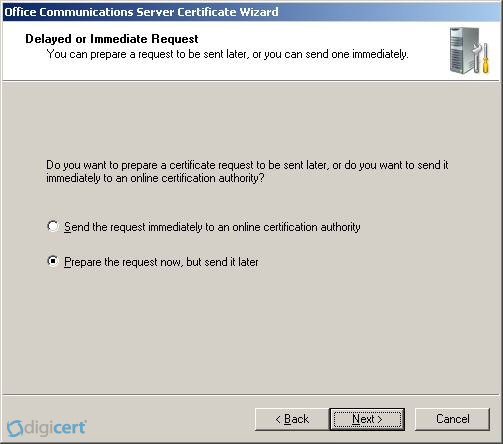

5. Chọn mục 'Prepare the request now, but send it later' và nhấn Next.

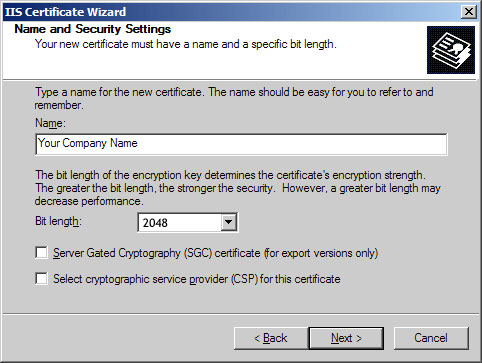

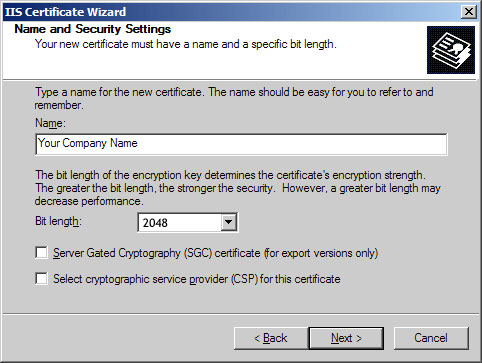

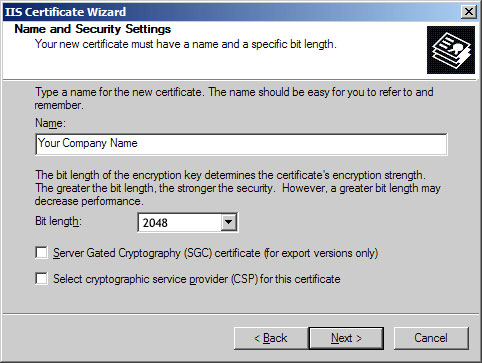

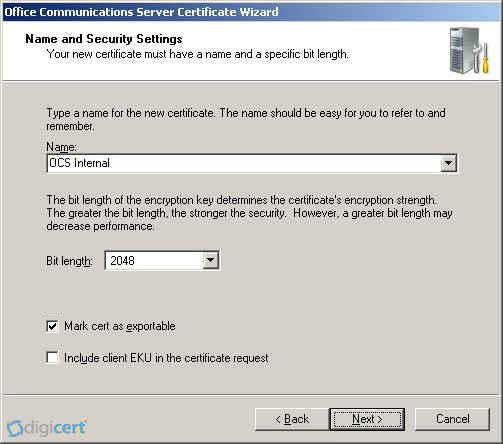

6. Nhập vào tên của chứng thư số (nên chọn tên giúp bạn gợi nhớ, ví dụ Symantec SSL 2015). Chọn bit-length 2048. Vui lòng không chọn các check-box.

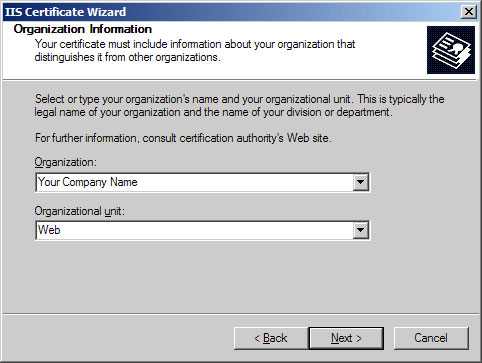

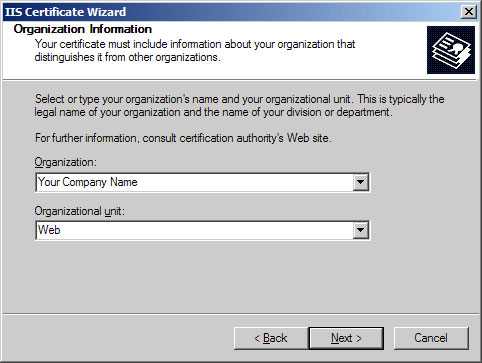

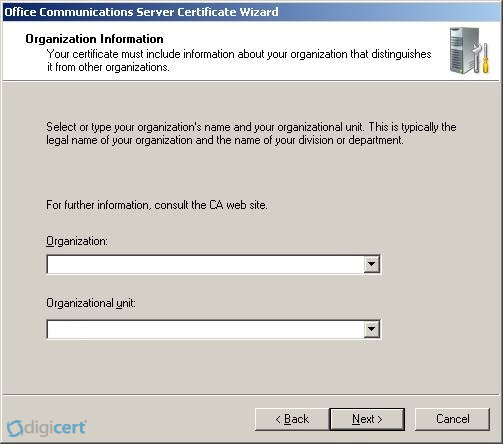

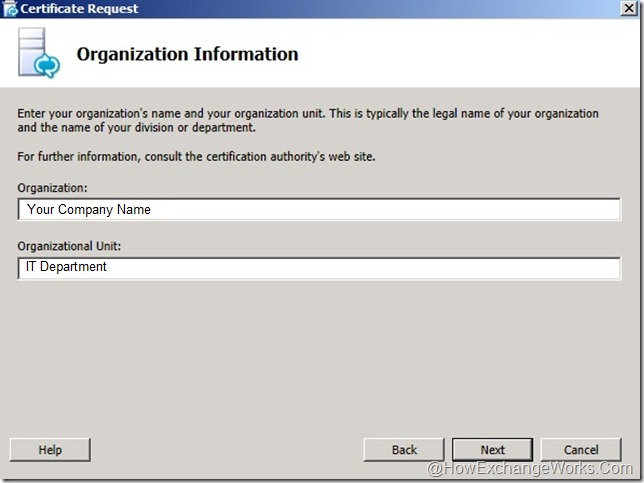

7. Trong mục 'Organization', nhập vào tên công ty được ghi trong giấy đăng ký kinh doanh mới nhất (nhập chính xác từng ký tự, không ghi tắt). Trong mục 'Organization Unit', nhập vào 'IT Department'.

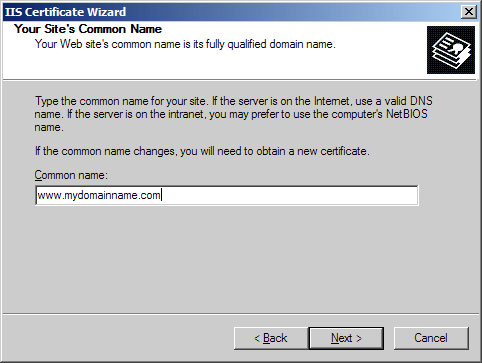

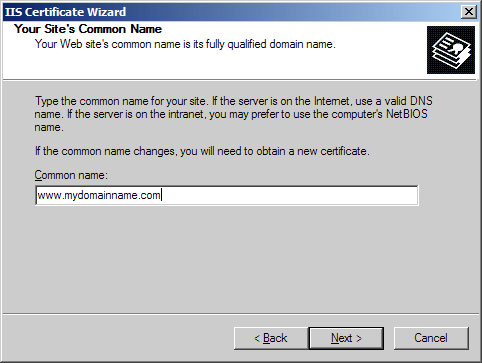

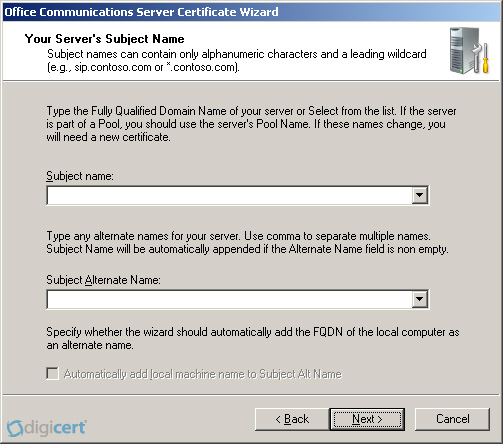

8. Nhập vào tên miền chính xác của website (ví dụ: www.yourdomain.com). Lưu ý rằng trong lĩnh vực chứng thư số, sub.domain.com và www.domain.com được xem là hai tên miền khác nhau.

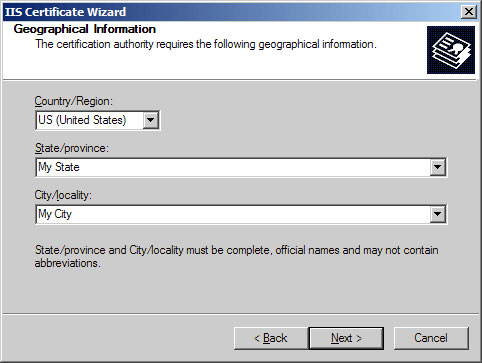

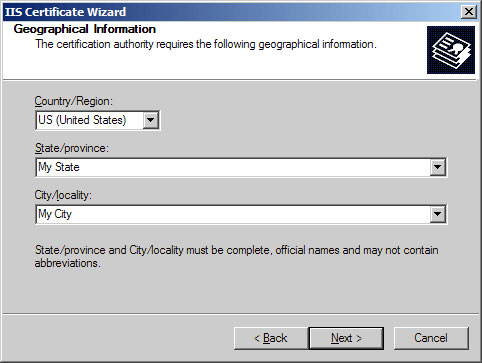

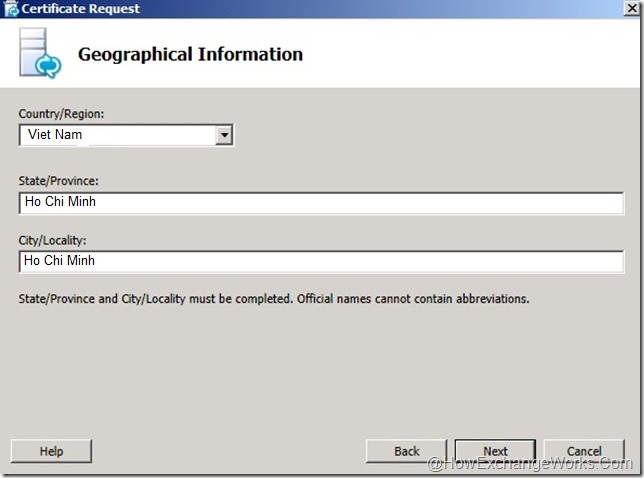

9. Nhập vào nơi mà công ty bạn đã đăng ký kinh doanh. Ví dụ: chọn VN cho Country, Ho Chi Minh cho State, Ho Chi Minh cho City nếu công ty của bạn được đăng ký tại TP.HCM.

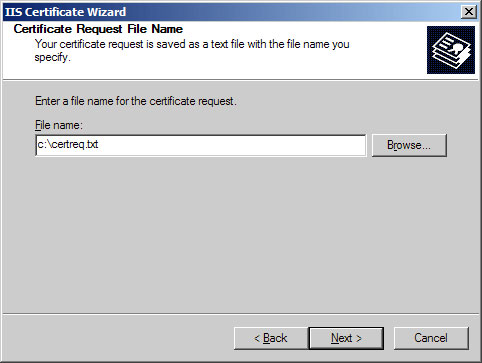

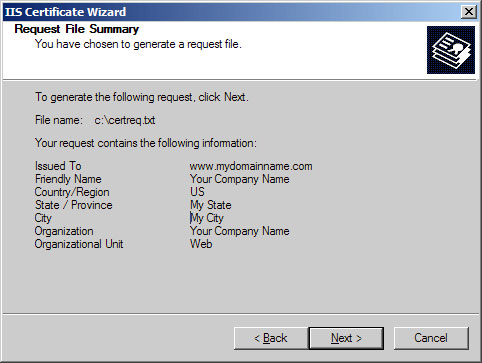

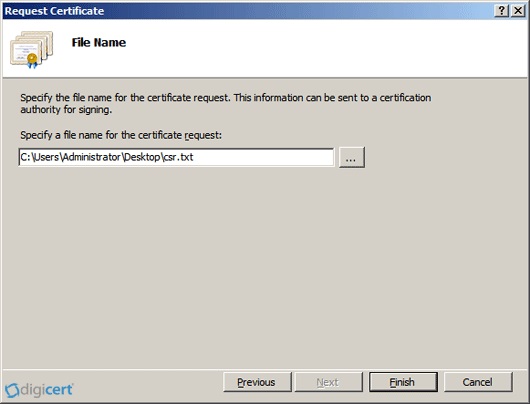

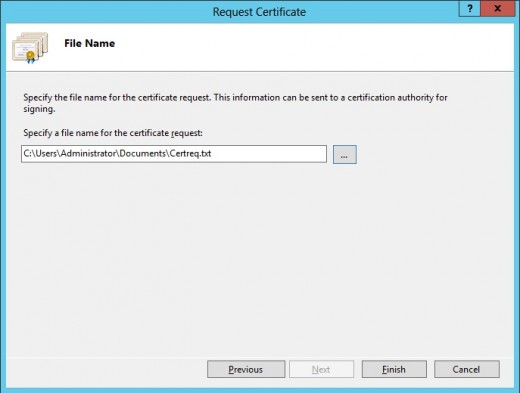

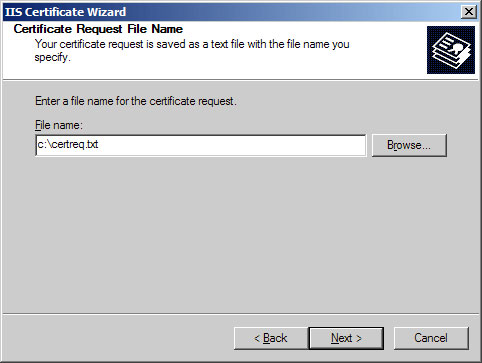

10. Chọn tên file và đường dẫn sẽ lưu trữ tập tin CSR. Nhằm tránh trùng lặp với các file CSR cũ có thể đang tồn tại trên máy chủ, bạn nên chọn tên file theo năm, ví dụ certreq2015.txt.

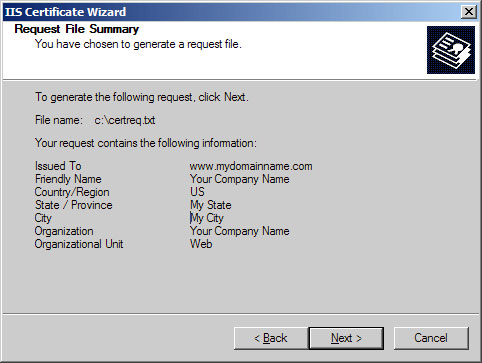

11. Nhấn Next để tạo file CSR.

12. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

** Lưu ý quan trọng ** - Khi bạn đã hoàn tất các bước trên, một "pending request" sẽ được tạo ra trên website. Bạn phải giữ nguyên trạng thái "pending request" này của website (tức là bạn không được xóa website này trên IIS hoặc không được tạo lại CSR khác cho website này, tuy nhiên bạn có thể cập nhật nội dung hoặc mã nguồn của website bình thường). Sau khi nhận được chứng thư số SSL từ hãng, bạn phải cài đặt chứng thư vào đúng website đã được dùng tạo ra CSR đã dùng để đăng ký trước đó.

Hỗ trợ

Hỗ trợ

Our help is divided to several sections (and topics) for better clarity. Click the help topic you're interested in and link will take you to a page with the relevant information.

-

Favourite articles

- TLS certificate order

- Public key (CSR)

- Customer account

- TLS Certificate Selection Guide

-

Common tasks with certificates

- How to create an PFX file

- Moving cert. from Microsoft server to Apache

- Exchange server – a change of local (internal) domain names to FQDN

- How to work with certificates in Java keystore

- TLS certificate formats and their use

- Export and import certificates in various repositories

-

Other articles and tutorials

- Showing an CA seal on web

- Redirecting HTTP to HTTPS

Chính sách hỗ trợ đại lý của chúng tôi

Nếu quý công ty đang hoạt động trong lĩnh vực Công nghệ thông tin có nhu cầu mở rộng lĩnh vực kinh doanh, hoặc muốn tích hợp các giải pháp bảo mật vào sản phẩm, hoặc đơn giản chỉ là cung cấp sản phẩm theo yêu cầu từ khách hàng, quý công ty hoàn toàn có thể tham gia chương trình đại lý của chúng tôi để được hưởng chính sách giá ưu đãi đặt biệt.

Những lợi ích khi tham gia chương trình đại lý:

1. Không chi phí đầu tư ban đầu:

Quý công ty hoàn toàn không phải tốn bất cứ chi phí ban đầu nào khi tham gia.

2. Không cần phát triển đội ngũ kỹ thuật:

Quý công ty chỉ cần phát triển đội ngũ bán hàng. Mọi vấn đề kỹ thuật cần thiết trong quá trình triển khai sẽ được chúng tôi hỗ trợ.

3. Điều kiện tham gia dễ dàng:

Mọi pháp nhân có chức năng phân phối, mua bán sản phẩm công nghệ thông tin hoặc phần mềm đều có thể tham gia chương trình đại lý.

4. Hỗ trợ pháp lý đầy đủ:

Chúng tôi sẽ cung cấp giấy chứng nhận đại lý phân phối trong trường hợp đại lý cần để tham gia dấu thầu dự án.

5. Thanh toán linh hoạt:

Chúng tôi có chính sách giá dành cho các đại lý muốn trả trước hoặc trả sau.

6. Chiết khấu hấp dẫn:

Mức chiết khấu rất hấp dẫn và sẽ thay đổi tùy vào doanh số quý trước đó của đại lý.

Xin vui lòng gửi email cho chúng tôi về địa chỉ info@ssldigicert.com hoặc điện thoại 0932.012.117. Chúng tôi sẽ xem xét từng email và sẽ phản hồi trong thời gian sớm nhất.

IIS 7 trên Windows Server 2008

Để cài đặt chứng thư số SSL cho IIS 7/7.5 trên Windows 2008, bạn thực hiện như sau :

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Cài đặt Intermediate CA:

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Nhấp chuột phải vào Certificates, chọn All Tasks > Import. Trong màn hình Certificate Import, nhấn Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop và nhấn Next. Chọn mục "Place all certificate in the following store: Intermediate Certification Authorities". Nhấn Next. Nhấn Finish.

Bước 3: Cài đặt chứng thư số vào IIS

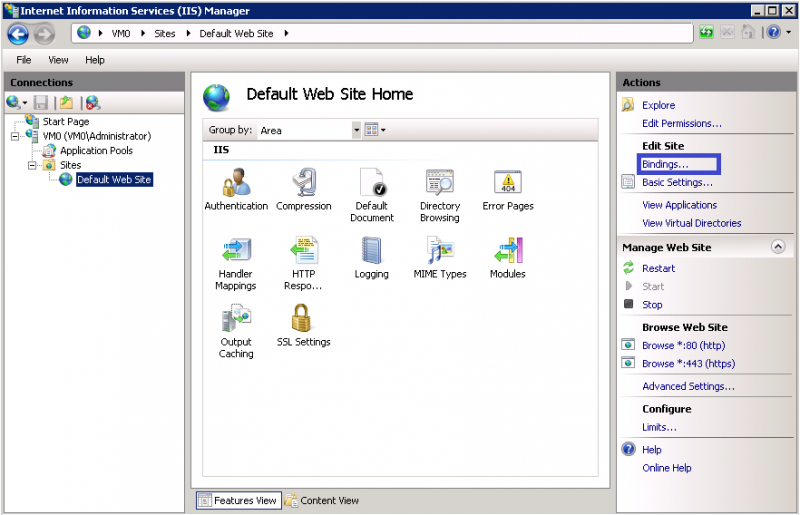

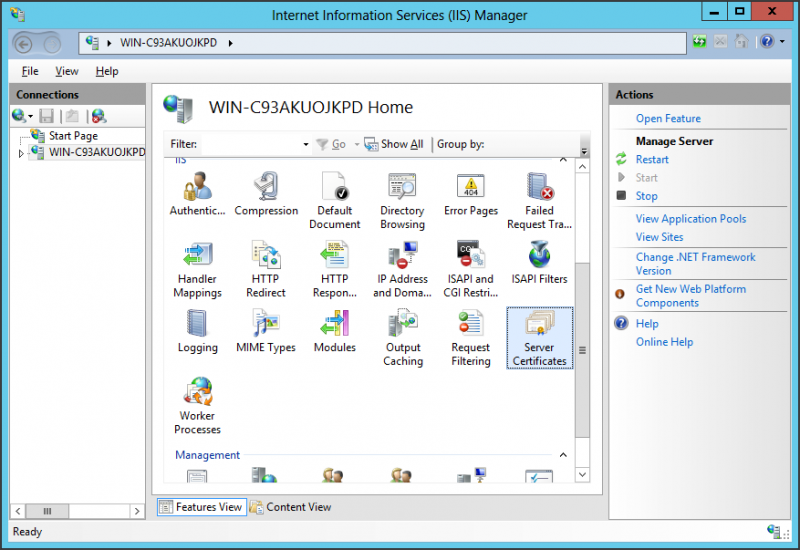

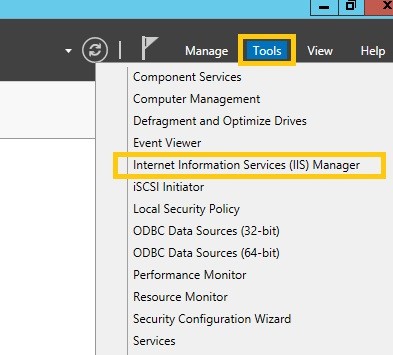

- Nhấn Start > Administrative Tools > Internet Information Services (IIS) Manager

- Từ menu bên trái, nhấp chọn vào tên máy chủ

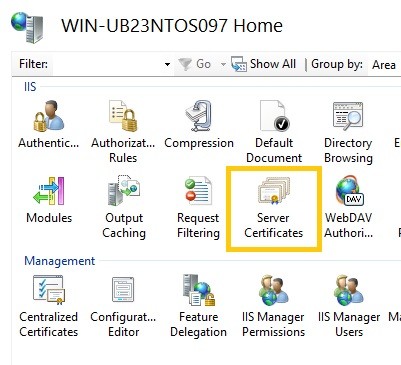

- Từ menu ở giữa, trong mục Security, nhấp đúp vào mục Server Certificates

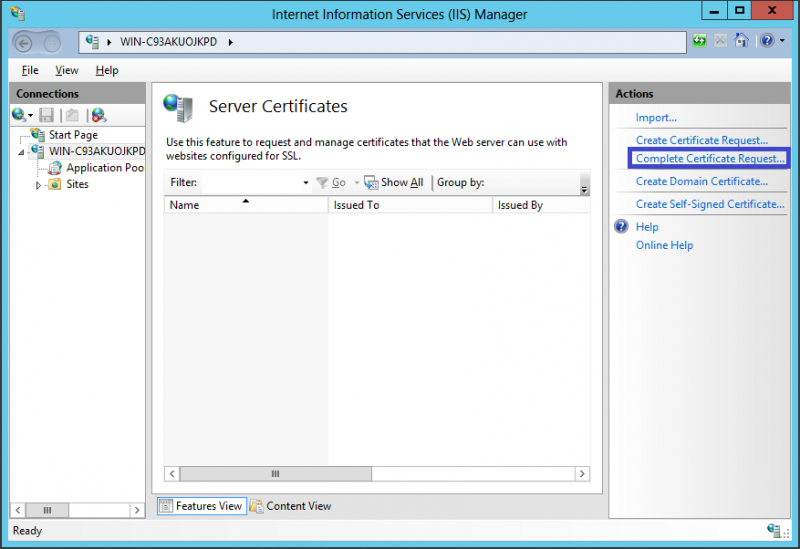

- Từ menu bên phải, chọn Complete Certificate Request

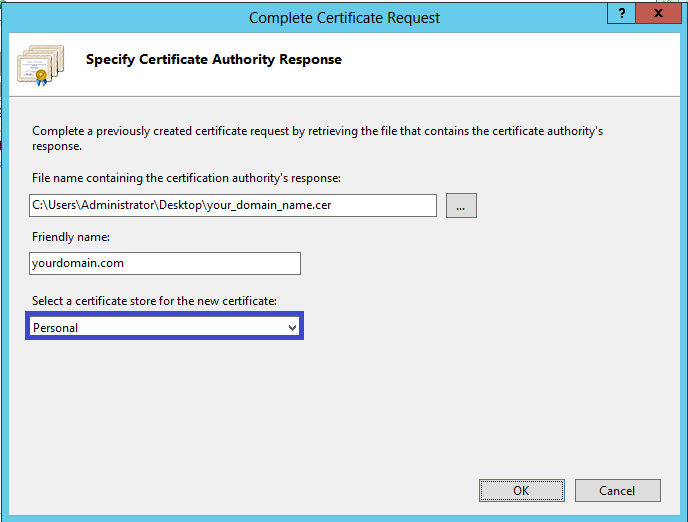

- Chọn đường dẫn đến file certificate.cer. Nhập vào tên gợi nhớ cho chứng thư số trong mục Friendly name. Lưu ý: Nếu bạn mua chứng thư số cho nhiều tên miền (SAN hoặc Wildcard), bạn cần phải thêm ký tự * vào đầu của Friendly Name, ví dụ *Symantec 2015. Khi đó bạn có thể chia sẻ chứng thư số này cho nhiều website được host chung trên máy chủ này.

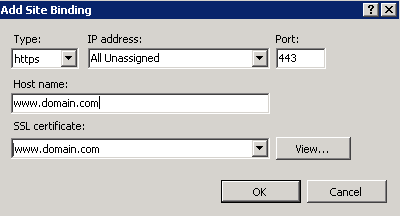

Bước 4: Cấu hình SSL cho website

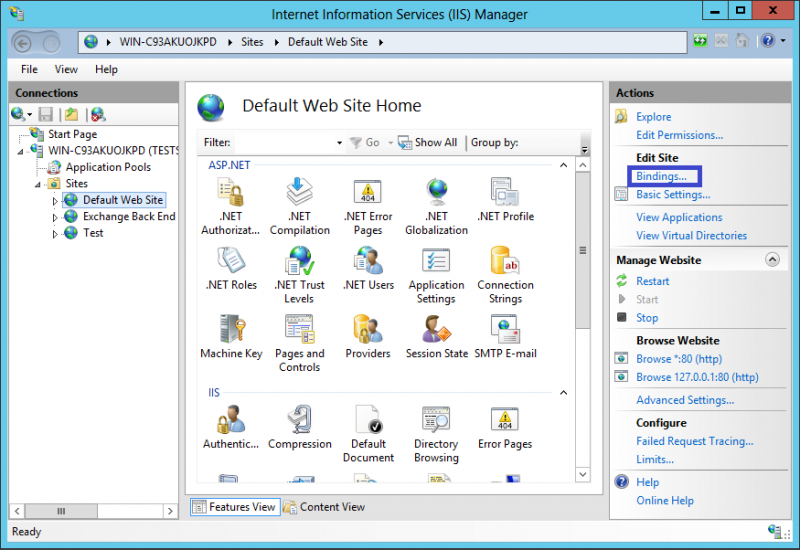

- Nhấn Start > Administrative Tools > Internet Information Services (IIS) Manager

- Từ menu bên trái, nhấp chọn vào tên máy chủ

- Trong mục Sites, chọn website cần cấu hình SSL

- Trong menu bên phải, chọn "Bindings..."

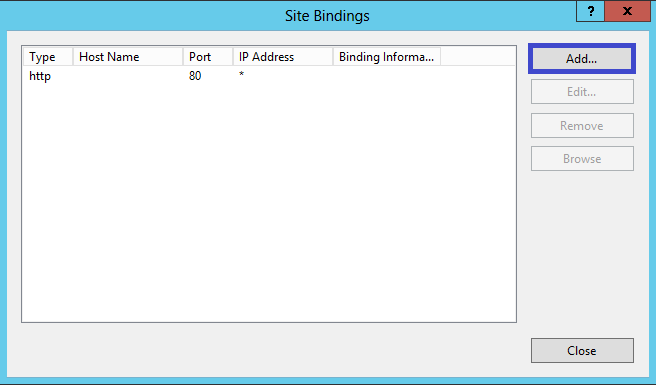

- Trong màn hình Site Bindings, nhấn Add. Lưu ý: Nếu bạn đang gia hạn chứng thư số cho website, thì trong màn hình này, bạn chọn dòng "https" và sau đó nhấn Edit.

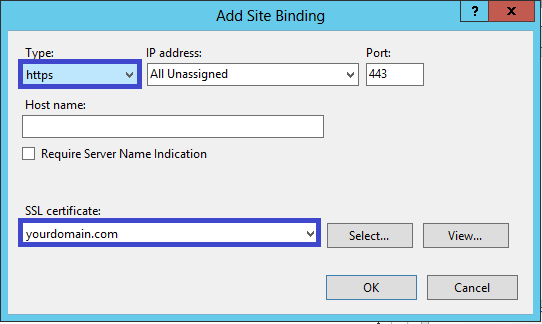

- Trong màn hình Add Site Bindings, chọn "https" trong mục Type, chọn Port cần chạy SSL (443), nhập vào tên miền của website trong mục Host Name, cuối cùng chọn chứng thư số vừa cài đặt trong bước trước đó. Sau đó nhấn OK.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

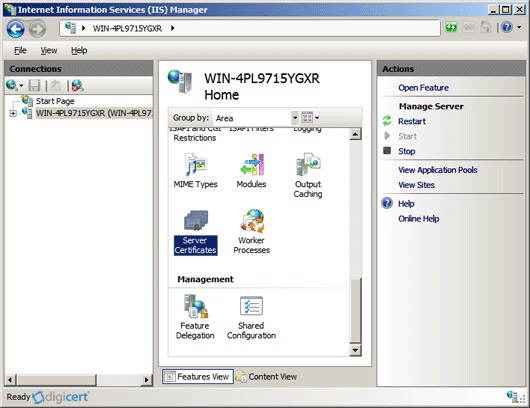

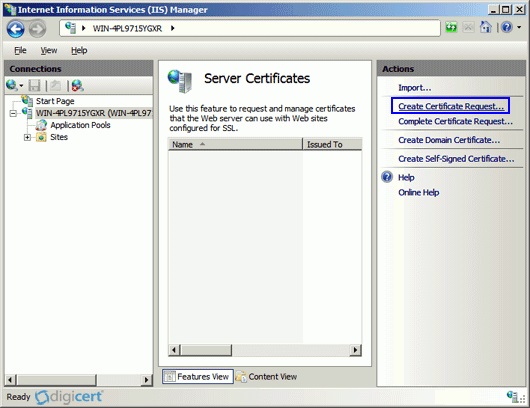

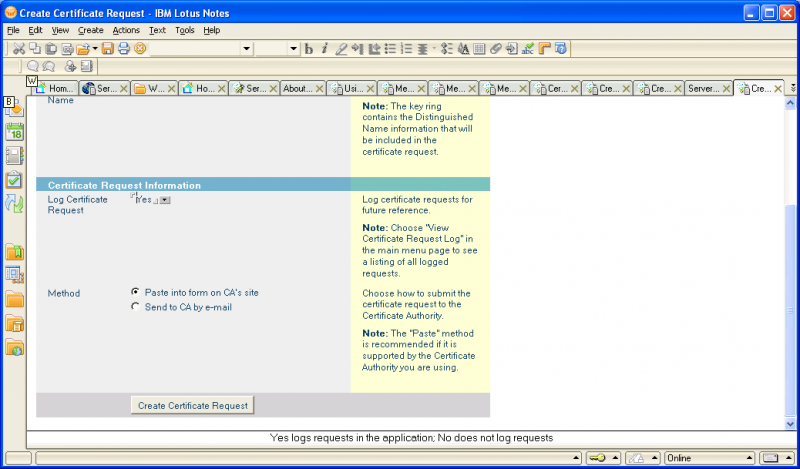

Microsoft IIS 7.0/7.5

Để tạo CSR trên Microsoft IIS 7/7.5 (Windows Server 2008), bạn thực hiện như sau:

1. Login vào server với quyền Administrator.

2. Chọn mục Control Panel > Administrative Tools > Internet Information Services (IIS) Manager

3. Trong khung bên trái, nhấp chọn tên máy chủ.

4. Trong khung giữa, nhấp đúp vào mục "Server Certificates" trong phần "Security".

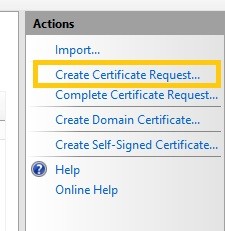

5. Trong khung bên phải, nhấp vào mục "Create Certificate Request" trong phần "Actions" để mở màn hình "Request Certificate wizard".

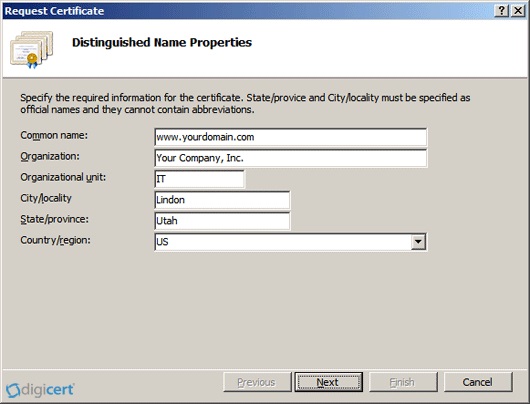

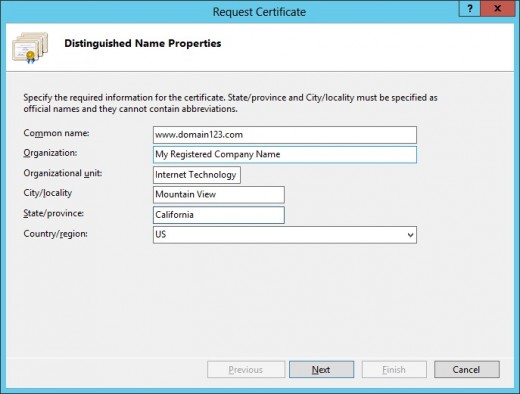

6. Trong màn hình "Distinguished Name Properties", nhập vào các thông tin sau đây:

Common Name: Nhập vào tên miền chính của chứng chỉ số. Lưu ý chỉ nhập tên miền (ví dụ mail.company.com), không nhập https://

Organization: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

Organizational Unit: Nhập vào phòng ban quản lý chứng chỉ (ví dụ: IT Department)

City/Locality: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

State/province: Nhập vào tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

Country/region: Chọn quốc gia nơi công ty đăng ký kinh doanh (ví dụ: Viet Nam (VN))

7. Nhấn Next.

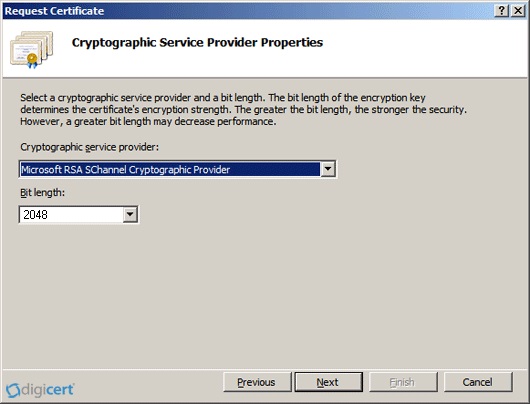

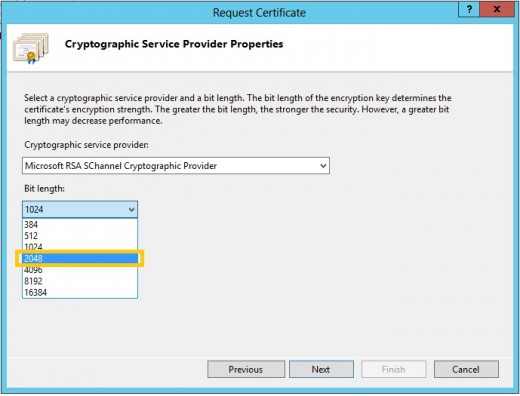

8. Trong màn hình "Cryptographic Service Provider Properties", chọn các thông tin sau rồi nhấn Next:

Cryptographic service provider - chọn Microsoft RSA SChannel... từ danh sách

Bit length - chọn 2048 (khuyến khích) hoặc cao hơn.

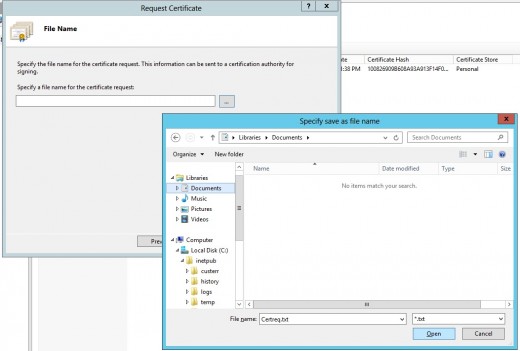

9. Chọn đường dẫn và tên file để lưu trữ CSR.

10. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

11. Bạn có thể gửi tập tin CSR này cho chúng tôi để đăng ký, hoặc dán vào mục CSR trong mẫu đăng ký trực tuyến.

Công ty tôi ở Hà Nội, công việc triển khai có gặp trục trặc gì hay không?

Trong suốt quá trình triển khai chứng chỉ số, chúng tôi sẽ làm việc, trao đổi với khách hàng thông qua email, Live Chat, điện thoại. Tất cả mọi tác vụ sẽ được chúng tôi cung cấp hướng dẫn cụ thể từng bước thao tác. Trong trường hợp khách hàng không thể thực hiện, quý khách có thể yêu cầu chúng tôi hỗ trợ thông qua các chương trình Remote Desktop, Team Viewer,...

Chứng chỉ số có mức xác thực quyền sở hữu tên miền

Khách hàng cần lưu ý thực hiện theo đúng quy trình như sau để quá trình cấp chứng chỉ số diễn ra nhanh chóng:

1. Trong vòng bốn (04) giờ làm việc kể từ lúc quý khách đặt hàng và thanh toán cho chúng tôi, một nhân viên kinh doanh của chúng tôi sẽ liên lạc với Quý Khách hàng để hướng dẫn các bước tiếp theo. Nếu sau 04 giờ làm việc mà Quý Khách hàng vẫn chưa nhận được điện thoại, xin vui lòng liên hệ lại với chúng tôi để được hỗ trợ.

2. Quý Khách hàng tạo và gửi CSR cho chúng tôi. Nhân viên của chúng tôi sẽ hướng dẫn Quý Khách hàng tạo CSR trong bước 1.

3. Sau khi nhận được CSR từ Quý Khách hàng, chúng tôi sẽ tiến hành gửi đơn hàng cho nhà cung cấp dịch vụ xác thực (CA).

4. CA sẽ gửi một email xác nhận về địa chỉ email sở hữu tên miền (trong Whois database). Quý Khách hàng cần kiểm tra hộp thư và nhấp vào liên kết "Approve" (hoặc "Authorize", hoặc "Accept") để hoàn tất quá trình xác minh quyền sở hữu tên miền.

5. CA sẽ cấp chứng chỉ số và gửi về địa chỉ email sở hữu tên miền.

6. Quý Khách hàng cài đặt chứng chỉ số theo hướng dẫn của nhân viên chúng tôi.

Toàn bộ quá trình bước 2 đến bước 6 chỉ mất khoảng 10 phút.

IIS 8 trên Windows Server 2012

Để cài đặt chứng thư số SSL cho IIS 8/8.5 trên Windows Server 2012, bạn thực hiện như sau :

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Cài đặt Intermediate CA

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Nhấp chuột phải vào Certificates, chọn All Tasks > Import. Trong màn hình Certificate Import, nhấn Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop và nhấn Next. Chọn mục "Place all certificate in the following store: Intermediate Certification Authorities". Nhấn Next. Nhấn Finish.

Bước 3: Cài đặt cchứng thư số vào IIS

- Nhấn Start > Administrative Tools > Internet Information Services (IIS) Manager

- Từ menu bên trái, nhấp chọn vào tên máy chủ

- Từ menu ở giữa, trong mục Security, nhấp đúp vào mục Server Certificates

- Từ menu bên phải, chọn Complete Certificate Request

- Chọn đường dẫn đến file certificate.cer. Nhập vào tên gợi nhớ cho chứng thư số trong mục Friendly name. Lưu ý: Nếu bạn mua chứng thư số cho nhiều tên miền (SAN hoặc Wildcard), bạn cần phải thêm ký tự * vào đầu của Friendly Name, ví dụ *Symantec 2015. Khi đó bạn có thể chia sẻ chứng thư số này cho nhiều website được host chung trên máy chủ này. Chọn Personal Store. Sau đó nhấn OK.

Bước 4: Cấu hình SSL cho website

- Nhấn Start > Administrative Tools > Internet Information Services (IIS) Manager

- Từ menu bên trái, nhấp chọn vào tên máy chủ

- Trong mục Sites, chọn website cần cấu hình SSL

- Trong menu bên phải, chọn "Bindings..."

- Trong màn hình Site Bindings, nhấn Add. Lưu ý: Nếu bạn đang gia hạn chứng thư số cho website, thì trong màn hình này, bạn chọn dòng "https" và sau đó nhấn Edit.

- Trong màn hình Add Site Bindings, chọn "https" trong mục Type, chọn Port cần chạy SSL (443), nhập vào tên miền của website trong mục Host Name, cuối cùng chọn chứng thư số vừa cài đặt trong bước trước đó. Sau đó nhấn OK. Lưu ý: Nếu bạn muốn chia sẻ nhiều chứng thư số cho một địa chỉ IP, bạn cần chọn mục "Require Server Name Indication".

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Chính sách ưu đãi của các CA dành cho các khách hàng chuyển đổi nhà cung cấp dịch vụ

Đối với các khách hàng đang sử dụng chứng thực số của các nhà cung cấp khác muốn chuyển sang sử dụng các chứng thực do chúng tôi phân phối, chúng tôi có chính sách ưu đãi theo từng CA cụ thể. Xin vui lòng tham khảo thông tin chi tiết trong bảng bên dưới:

| VeriSign | GeoTrust | Thawte | Digicert | RapidSSL | |

| Chính sách ưu đãi | Tặng thời gian còn lại của chứng thực số cũ | Tặng thời gian còn lại của chứng thực số cũ | Tặng thời gian còn lại của chứng thực số cũ | Tặng 60 ngày vào chứng thực số mới | Giảm 50% |

| Ưu đãi tối đa | Tặng tối đa 12 tháng | Tặng tối đa 12 tháng | Tặng tối đa 12 tháng | n/a | n/a |

| Hình thức kiểm tra | - Check online - Gửi chứng thực số cũ |

- Check online |

- Check online - Gửi chứng thực số cũ |

- Check online - Gửi chứng thực số cũ |

- Check online - Gửi chứng thực số cũ |

| Điều kiện áp dụng | - Cùng phân khúc sản phẩm (hoặc cap hơn) - Cùng loại chứng thực số |

- Cùng phân khúc sản phẩm (hoặc cap hơn) - Cùng loại chứng thực số |

- Cùng phân khúc sản phẩm (hoặc cap hơn) - Cùng loại chứng thực số |

- Cùng phân khúc sản phẩm (hoặc cap hơn) - Cùng loại chứng thực số |

- Cùng phân khúc sản phẩm (hoặc cap hơn) - Cùng loại chứng thực số |

Quy trình đăng ký và triển khai chứng chỉ số

Quy trình đăng ký và triển khai chứng chỉ số có mức xác minh doanh nghiệp, áp dụng bởi công ty chúng tôi như sau:

1. Quý Khách hàng chuẩn bị hồ sơ, giấy tờ cần thiết.

2. Quý Khách hàng tạo CSR cho server theo tài liệu hướng dẫn từ chúng tôi cho từng loại máy chủ. Lưu trữ CSR ra CD-ROM. Lưu trữ private key lên một nơi an toàn.

3. Hai bên ký hợp đồng.

4. Quý Khách hàng gửi toàn bộ hồ sơ cho chúng tôi.

5. Chúng tôi sẽ gửi đơn hàng cho CA. CA sẽ gửi thư xác nhận đơn hàng cho Quý khách hàng ngay sau đó.

6. Sau khi nhận được thư xác nhận đơn hàng từ CA, Quý Khách hàng thanh toán 100% giá trị hợp đồng.

7. CA tiến hành quá trình xác minh doanh nghiệp.

8. CA sẽ cấp chứng chỉ cho Quý Khách hàng sau khi quá trình xác minh hoàn tất.

9. Quý Khách hàng cài đặt chứng chỉ số lên server.

10. Quý Khách hàng backup và lưu trữ chứng chỉ số.

11. Nghiệm thu hợp đồng.

Tổng thời gian cho toàn bộ quy trình này từ 10-20 ngày làm việc, tùy theo loại chứng chỉ số mà Quý Khách hàng lựa chọn.

Microsoft IIS 8.0/8.5

Để tạo CSR trên Microsoft IIS 8/8.5 (Windows Server 2012), bạn thực hiện như sau:

1. Login vào server với quyền Administrator.

2. Chọn mục Tools > Internet Information Services (IIS) Manager

3. Chọn mục Server Certificates

4. Từ khung bên phải, chọn mục Create Certificate Request

5. Nhập vào đầy đủ các thông tin trong màn hình CSR:

- Common Name: Nhập vào tên miền chính của chứng chỉ số. Lưu ý chỉ nhập tên miền (ví dụ mail.company.com), không nhập https://

- Organization: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

- Organizational Unit: Nhập vào phòng ban quản lý chứng chỉ (ví dụ: IT Department)

- City/Locality: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

- State/province: Nhập vào tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

- Country/region: Chọn quốc gia nơi công ty đăng ký kinh doanh (ví dụ: Viet Nam (VN))

6. Chọn Next

7. Chọn 2048 từ danh sách Bit Length

8. Chọn Next

9. Chọn đường dẫn và tên file để lưu CSR. Ví dụ certreq.csr.

10. Chọn Finish

11. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

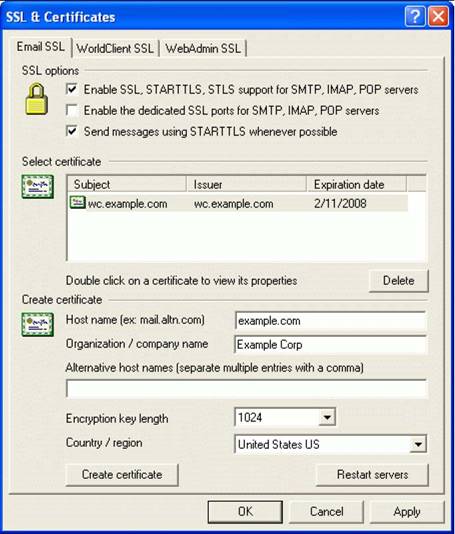

Microsoft Exchange Server 2007

Để cài đặt chứng thư số SSL cho Exchange Server 2007, bạn thực hiện như sau :

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Cài đặt Intermediate CA

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Right-click Certificates. Click All Tasks > Import. At the Certificate Import Wizard, click Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop. Click Next. Select Place all certificate in the following store: Intermediate Certification Authorities. Click Next. Click Finish

Bước 3: Cài đặt chứng thư số cho Exchange

1. Copy file chứng thư số mà chúng tôi đã cung cấp cho bạn lên máy chủ và lưu tại địa chỉ C:\certificate.cer

2. Mở Exchange Management Shell và chạy lệnh sau:

Import-ExchangeCertificate -Path C:\certificate.cer | Enable-ExchangeCertificate -Services "SMTP, IMAP, POP, IIS"

Bạn cần chọn Yes nếu được Exchange hỏi có muốn đè lên chứng thư số mặc định hay không.

3. Kiểm tra lại các dịch vụ đã được kích hoạt trên chứng thư số bằng lệnh sau:

Get-ExchangeCertificate -DomainName your.domain.name

Bạn sẽ nhận được kết quả dạng như sau:

Thumbprint Services Subject

---------- -------- -------

136849A2963709E2753214BED76C7D6DB1E4A270 SIP.W CN=your.domain.name

Ý nghĩa của các ký tự trong cột Services: SIP và W tương ứng với SMTP, IMAP, POP3 và Webmail (IIS)

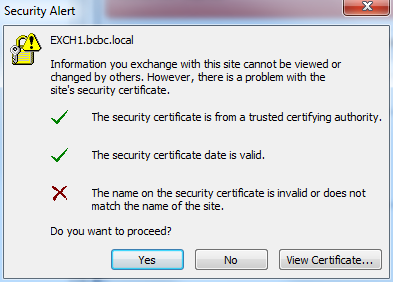

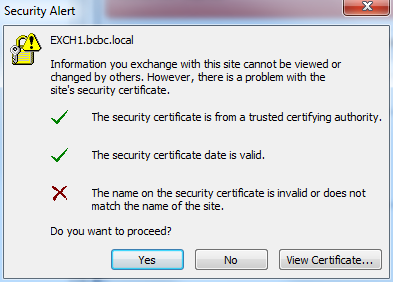

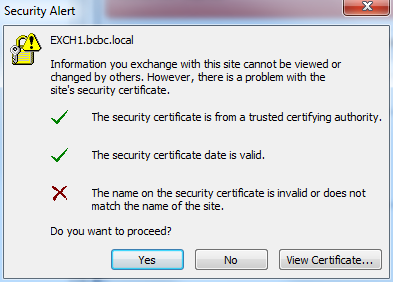

Sau khi cài đặt chứng thư số mới cho Exchange, trong vài trường hợp một số máy tính chạy Outlook hiển thị thông báo lỗi "The name on the security certificate is invalid or does not match the name on the site" như hình sau:

Trong trường hợp đó, bạn cần thực hiện việc cập nhật URL cho Exchange theo hướng dẫn sau: Hướng dẫn cấu hình Exchange dùng tên miền chính thức (FQDN) thay cho tên miền nội bộ (Local name)

Sau khi cài đặt thành công, bạn có thể kiểm tra lại chứng thư số đã được cài đặt đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Máy chủ của tôi gặp trục trặc nhưng tôi không còn giữ bản backup. Tôi có thể được cấp lại chứng chỉ số không?

Đối với các chứng chỉ số VeriSign, GeoTrust, Thawte, RapidSSL, trong vòng 30 ngày kể từ ngày được cấp chứng chỉ số, nếu mất bản backup và có nhu cầu cấp lại chứng chỉ số khác, quý khách sẽ không phải tốn bất cứ chi phí nào. Quá thời hạn này, quý khách sẽ phải chịu chi phí $200 cho mỗi lần cấp lại.

Thời gian cấp lại chứng chỉ số từ 1-2 ngày làm việc tùy loại chứng chỉ số. Trong những trường hợp khẩn cấp, chúng tôi có thể đề nghị hãng mẹ cấp lại trong vòng 4 giờ làm việc.

Microsoft Exchange Server 2003

** Lưu ý ** Đây là hướng dẫn áp dụng cho các website lần đầu triển khai SSL. Nếu bạn đang muốn tạo CSR để gia hạn chứng thư số SSL, xin vui lòng nhấp vào đây để xem hướng dẫn.

Để tạo CSR trên Microsoft IIS 5.x hoặc 6.x (Windows Server 2003), bạn thực hiện như sau:

1. Login vào server với quyền Administrator.

2. Từ mục Administrative Tools trong Control Panel, chọn mục Internet Information Services.

3. Nhấp chuột phải vào website cần triển khai SSL và chọn Properties. Sau đó chọn tab Directory Security, và nhấn nút Server Certificate.

4. Nhấn nút Next. Chọn mục 'Create a new certificate' và nhấn Next.

5. Chọn mục 'Prepare the request now, but send it later' và nhấn Next.

6. Nhập vào tên của chứng thư số (nên chọn tên giúp bạn gợi nhớ, ví dụ Symantec SSL 2015). Chọn bit-length 2048. Vui lòng không chọn các check-box.

7. Trong mục 'Organization', nhập vào tên công ty được ghi trong giấy đăng ký kinh doanh mới nhất (nhập chính xác từng ký tự, không ghi tắt). Trong mục 'Organization Unit', nhập vào 'IT Department'.

8. Nhập vào tên miền chính xác của website (ví dụ: www.yourdomain.com). Lưu ý rằng trong lĩnh vực chứng thư số, sub.domain.com và www.domain.com được xem là hai tên miền khác nhau.

9. Nhập vào nơi mà công ty bạn đã đăng ký kinh doanh. Ví dụ: chọn VN cho Country, Ho Chi Minh cho State, Ho Chi Minh cho City nếu công ty của bạn được đăng ký tại TP.HCM.

6.

10. Chọn tên file và đường dẫn sẽ lưu trữ tập tin CSR. Nhằm tránh trùng lặp với các file CSR cũ có thể đang tồn tại trên máy chủ, bạn nên chọn tên file theo năm, ví dụ certreq2015.txt.

11. Nhấn Next để tạo file CSR.

12. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

** Lưu ý quan trọng ** - Khi bạn đã hoàn tất các bước trên, một "pending request" sẽ được tạo ra trên website. Bạn phải giữ nguyên trạng thái "pending request" này của website (tức là bạn không được xóa website này trên IIS hoặc không được tạo lại CSR khác cho website này, tuy nhiên bạn có thể cập nhật nội dung hoặc mã nguồn của website bình thường). Sau khi nhận được chứng thư số SSL từ hãng, bạn phải cài đặt chứng thư vào đúng website đã được dùng tạo ra CSR đã dùng để đăng ký trước đó.

Microsoft Exchange Server 2010

Để cài đặt chứng thư số SSL cho Exchange Server 2007, bạn thực hiện như sau :

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Cài đặt Intermediate CA

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Right-click Certificates. Click All Tasks > Import. At the Certificate Import Wizard, click Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop. Click Next. Select Place all certificate in the following store: Intermediate Certification Authorities. Click Next. Click Finish

Bước 3: Cài đặt chứng thư số cho Exchange

1. Copy file chứng thư số mà chúng tôi đã cung cấp cho bạn lên máy chủ và lưu tại địa chỉ C:\certificate.cer

2. Mở Exchange Management Shell và chạy lệnh sau:

Import-ExchangeCertificate -Path C:\certificate.cer | Enable-ExchangeCertificate -Services "SMTP, IMAP, POP, IIS"

Bạn cần chọn Yes nếu được Exchange hỏi có muốn đè lên chứng thư số mặc định hay không.

3. Kiểm tra lại các dịch vụ đã được kích hoạt trên chứng thư số bằng lệnh sau:

Get-ExchangeCertificate -DomainName your.domain.name

Bạn sẽ nhận được kết quả dạng như sau:

Thumbprint Services Subject

---------- -------- -------

136849A2963709E2753214BED76C7D6DB1E4A270 SIP.W CN=your.domain.name

Ý nghĩa của các ký tự trong cột Services: SIP và W tương ứng với SMTP, IMAP, POP3 và Webmail (IIS)

Sau khi cài đặt chứng thư số mới cho Exchange, trong vài trường hợp một số máy tính chạy Outlook hiển thị thông báo lỗi "The name on the security certificate is invalid or does not match the name on the site" như hình sau:

Trong trường hợp đó, bạn cần thực hiện việc cập nhật URL cho Exchange theo hướng dẫn sau: Hướng dẫn cấu hình Exchange dùng tên miền chính thức (FQDN) thay cho tên miền nội bộ (Local name)

Sau khi cài đặt thành công, bạn có thể kiểm tra lại chứng thư số đã được cài đặt đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

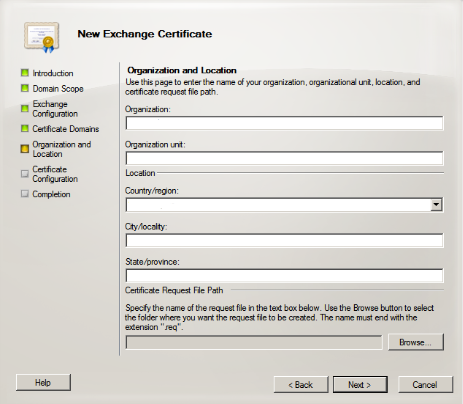

Microsoft Exchange 2010

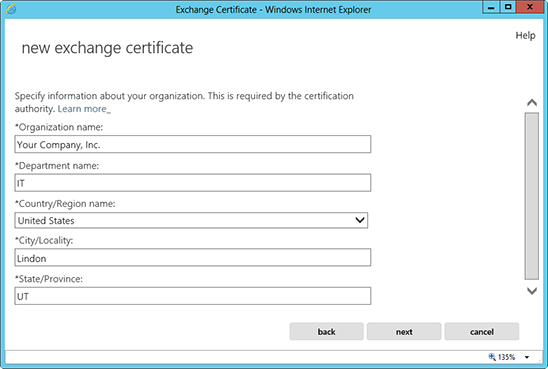

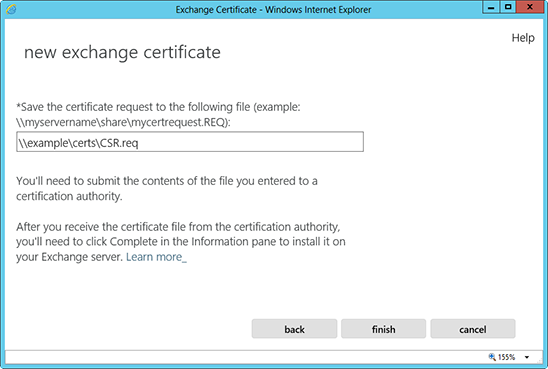

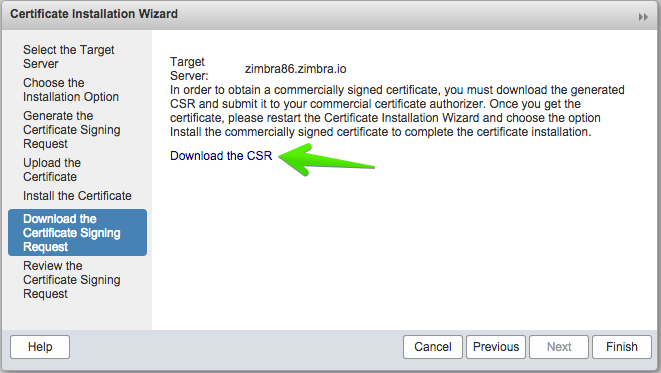

Để tạo CSR trên Microsoft Exchange 2010, bạn có thể thực hiện theo các bước sau đây:

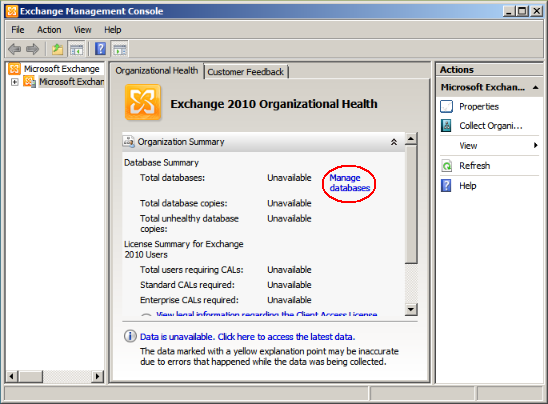

1. Mở Exchange Management Console (EMC) bằng cách chọn Start > Programs > Microsoft Exchange 2010 > Exchange Management Console.

2. Chọn Manage Databases

3. Chọn Server Configuration trong menu bên trái, sau đó chọn New Exchange Certificate trong menu bên phải.

4. Khi được yêu cầu nhập friendly name, bạn hãy nhập vào một tên gợi nhớ để nhận dạng cho chứng thư số này. Friendly name này chỉ nhằm mục đích nhận dạng chứng thư số.

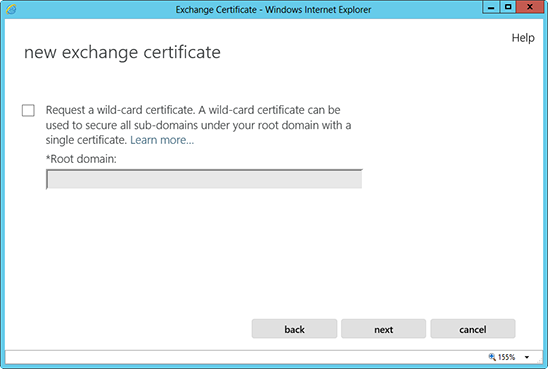

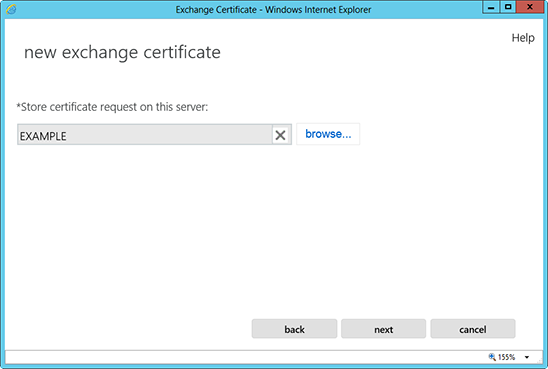

5. Trong mục Domain Scope, không chọn mục Enable wild card certificate và nhấn Next. Lưu ý: Nếu bạn mua chứng thư số Wildcard (dạng *.domain.com), bạn cần chọn vào mục này và nhấn Next.

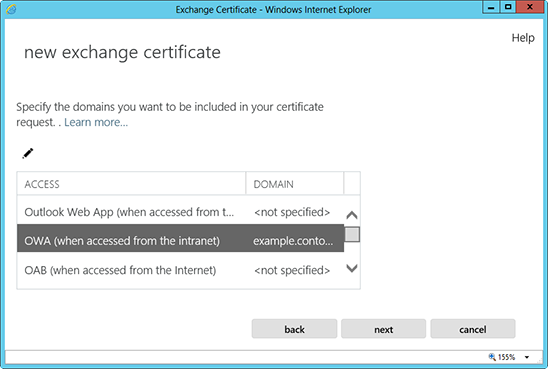

6. Trong mục Exchange Configuration, chọn các dịch vụ sẽ được bảo mật và tên miền tương ứng của mỗi dịch vụ.

7. Nhấn Next

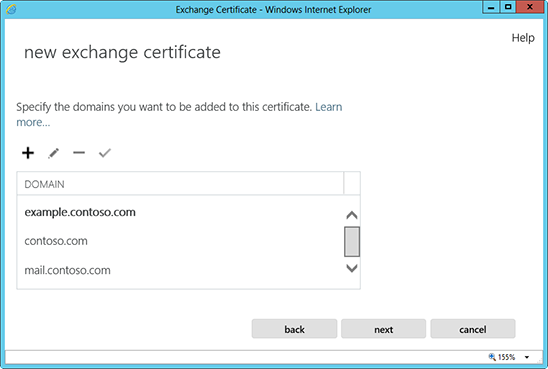

8. Trong mục Certificate Domains, Exchange 2010 sẽ cung cấp danh sách những domain cần cấu hình SSL

9. Nhấn Next

10. Trong phần Organization and Location, bạn điền các thông tin như sau:

Organization: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

Organizational Unit: Nhập vào phòng ban quản lý chứng chỉ (ví dụ: IT Department)

Country/region: Chọn quốc gia nơi công ty đăng ký kinh doanh (ví dụ: Viet Nam (VN))

City/Locality: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

State/province: Nhập vào tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

11. Nhấn Next

12. Nhấn Browse và chọn đường dẫn lưu trữ cho file CSR trên máy tínhvà nhấn Save.

13. Nhấn Next > New > Finish

14. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

15. Bạn có thể gửi tập tin CSR này cho chúng tôi để đăng ký, hoặc dán vào mục CSR trong mẫu đăng ký trực tuyến.

Tôi đã được cấp chứng chỉ số nhưng có nhu cầu thay đổi common name. Tôi có phải chịu mất phí không?

Đối với các chứng chỉ số VeriSign, GeoTrust, Thawte, RapidSSL, trong vòng 30 ngày kể từ ngày được cấp chứng chỉ số, quý khách có thể thay đổi common name của chứng chỉ số hoàn toàn miễn phí. Quá thời hạn này, quý khách sẽ phải thanh toán $200 cho mỗi lần thay đổi.

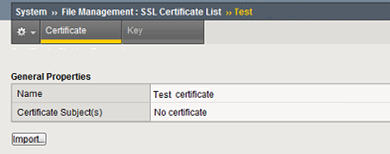

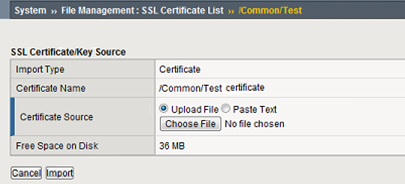

Microsoft Exchange 2013

Để cài đặt chứng thư số SSL cho Exchange 2013, bạn thực hiện như sau:

Bước 1: Copy file intermediate.cer lên máy chủ và certificate.cer lên Network shared folder đã lưu CSR.

Bước 2: Cài đặt Intermediate CA

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK.

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Right-click Certificates. Click All Tasks > Import. At the Certificate Import Wizard, click Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop. Click Next. Select Place all certificate in the following store: Intermediate Certification Authorities. Click Next. Click Finish.

Bước 3: Cài đặt chứng thư số

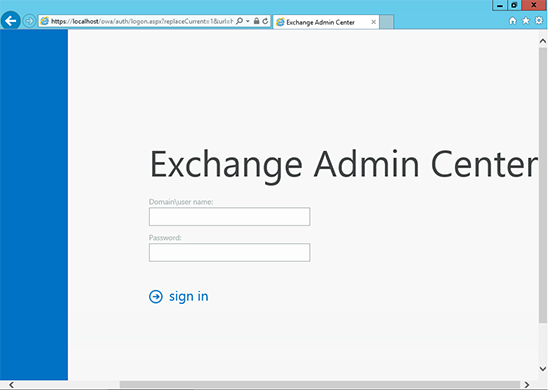

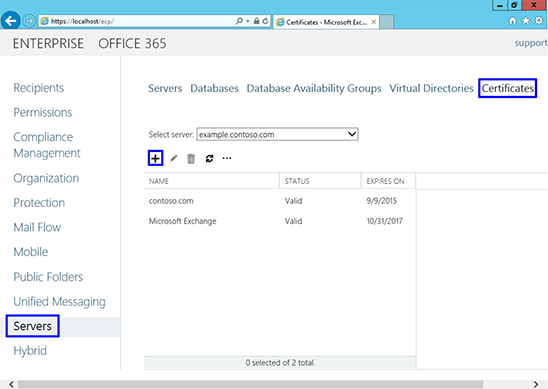

1. Truy cập vào Exchange Admin Center bằng cách mở trình duyệt web và nhập địa chỉ https://localhost/ecp

2. Đăng nhập với tài khoản Domain\user name có quyền quản trị.

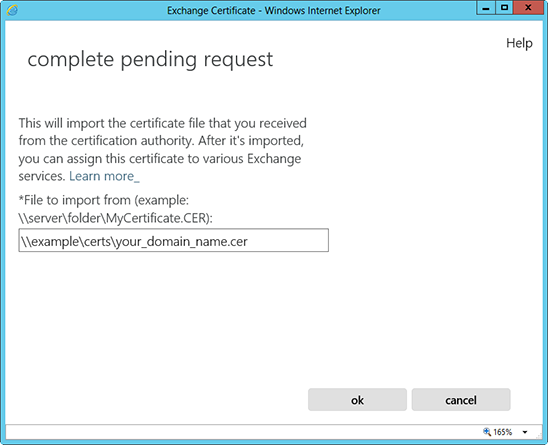

3. Chọn mục Servers trong menu bên trái, sau đó chọn mục Certificates trong menu phía trên bên phải. Chọn máy chủ phù hợp, sau đó chọn chứng thư số đang Pending (dựa vào Friendly Name bạn đã nhập vào khi tạo CSR). Lưu ý trạng thái của chứng thư số lúc này sẽ là Pending request. Nhấn mục Complete trong menu bên phải.

4. Nhập vào đường dẫn Network shared folder và tên file certificate.cer

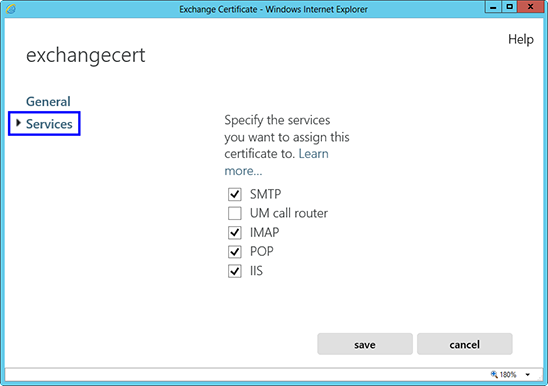

5. Lúc này trạng thái của chứng thư số sẽ chuyển từ Pending request sang Valid. Bạn sẽ thấy ngày hết hạn, danh sách tên miền trong chứng thư số. Lúc này, bạn cần gán các services của Exchange vào chứng thư số này. Bạn hãy chọn chứng thư số sau đó nhấn nút Edit.

6. Chọn các dịch bạn muốn gán vào chứng thư số. Sau đó nhấn Save.

Lúc này chứng thư số đã được kích hoạt thành công cho Exchange.

Sau khi cài đặt chứng thư số mới cho Exchange, trong vài trường hợp một số máy tính chạy Outlook hiển thị thông báo lỗi "The name on the security certificate is invalid or does not match the name on the site" như hình sau:

Trong trường hợp đó, bạn cần thực hiện việc cập nhật URL cho Exchange theo hướng dẫn sau: Hướng dẫn cấu hình Exchange dùng tên miền chính thức (FQDN) thay cho tên miền nội bộ (Local name)

Sau khi cài đặt thành công, bạn có thể kiểm tra lại chứng thư số đã được cài đặt đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Microsoft Exchange 2013

Để tạo CSR cho Microsoft Exchange 2013, bạn thực hiện như sau:

1. Truy cập vào Exchange Admin Center bằng cách mở trình duyệt web và nhập địa chỉ https://localhost/ecp

2. Đăng nhập với tài khoản Domain\user name có quyền quản trị.

3. Chọn mục Servers trong menu bên trái, sau đó chọn mục Certificates trong menu phía trên bên phải. Chọn máy chủ phù hợp rồi nhấn nút +.

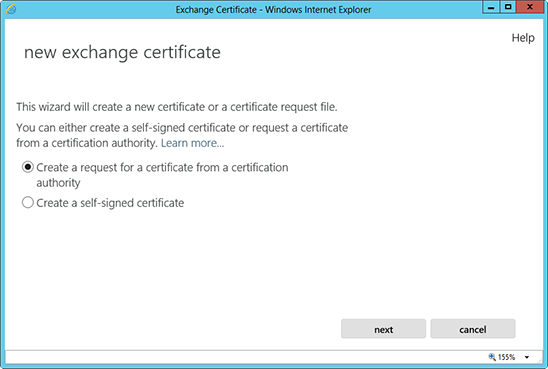

4. Màn hình "New Exchange Certificate" sẽ xuất hiện. Chọn "Create a request for a certificate from a certification authority".

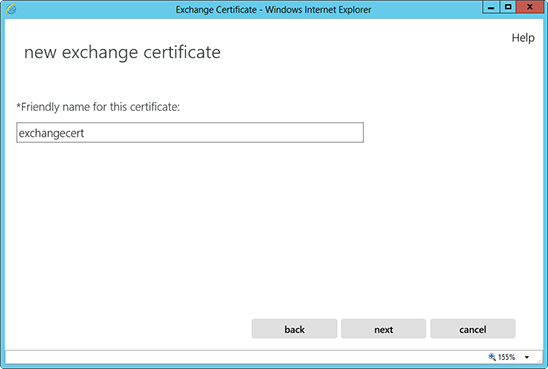

5. Trong mục Friendly name, nhập vào một tên phù hợp để giúp bạn nhận dạng chứng thư số này trong tương lai.

6. Trong mục Request a wild-card certificate bạn không chọn vào check-box và nhấn Next. Lưu ý: Nếu bạn đang mua chứng thư số Wildcard (dạng *.company.com), bạn cần chọn vào checkbox này và nhập vào tên miền chính sau đó nhấn Next.

7. Trong màn hình tiếp theo, nhấn Browse để chọn đường dẫn và tên file để lưu CSR.

8. Trong màn hình kế tiếp, nếu bạn đã chọn mục Wildcard trong bước trước, bạn có thể bỏ qua bước này. Ngược lại, bạn có thể giữ phím Ctrl và nhấp chọn các services mà bạn có kế hoạch triển khai SSL. Sau đó nhấn Next.

- 9. Trong màn hình tiếp theo, bạn có thể xem lại danh sách tên miền mà Exchange tư vấn bạn nên mua. Bạn có thể thêm hoặc bớt tên miền tại bước này. Lưu ý: Bạn không nhất thiết phải thêm vào hết tất cả tên miền cần mua trong lúc tạo CSR. Chúng tôi có thể thêm giúp bạn trong quá trình đăng ký với hãng.

- 10. Trong màn hình tiếp theo, bạn cần nhập vào thông tin như bên dưới:

Organization name: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

Department name: Nhập vào phòng ban quản lý chứng chỉ (ví dụ: IT Department)

Country/region name: Chọn quốc gia nơi công ty đăng ký kinh doanh (ví dụ: Viet Nam (VN))

City/Locality: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

State/province: Nhập vào tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

11. Nhập vào đường dẫn sẽ lưu trữ CSR.

12. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Tôi có thể dùng chung 1 IP cho một chứng chỉ số SAN hay không?

Tôi có một máy chủ với một địa chỉ IP tĩnh. Trên máy chủ này tôi host một số tên miền và chia sẻ chung địa chỉ IP của máy chủ. Trong trường hợp này, nếu dùng chứng chỉ số SAN, tôi có cần phải trang bị mỗi tên miền một IP hay không?

Trong trường hợp sử dụng chứng chỉ số SAN, quý khách có thể cấu hình để dùng chung một địa chỉ IP duy nhất cho tất cả tên miền. Ví dụ:

- Máy chủ có địa chỉ IP 210.245.x.x

- Host cho các tên miền: www.domain1.com, www.domain2.com, www.domain3.com,...

Như vậy, khách hàng có thể sử dụng một chứng chỉ số SAN để hỗ trợ SSL cho tất cả các tên miền trên mà không cần phải mua thêm IP cho từng tên miền.

Microsoft Office Communications (OCS) 2007

Để cài đặt chứng thư số SSL cho Microsoft Office Communications Server (OCS) 2007, bạn thực hiện như sau:

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Remote vào server và tiến hành cài đặt Intermediate CA:

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Nhấp chuột phải vào Certificates, chọn All Tasks > Import. Trong màn hình Certificate Import, nhấn Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop và nhấn Next. Chọn mục "Place all certificate in the following store: Intermediate Certification Authorities". Nhấn Next. Nhấn Finish.

Bước 3: Cài đặt chứng thư số SSL

1. Từ màn hình máy chủ OCS 2007, nhấn Start -> Programs -> Administrative Tools -> Office Communications Server 2007.

2. Mở rộng items trong snap-in cho đến khi bạn vào được Enterprise Edition Server.

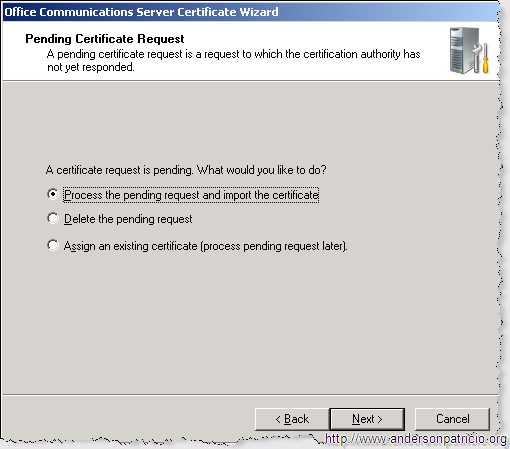

3. Nhấp phải chuột vào đúng tên máy chủ chọn "Certificates". Click next khi màn hình Certificate Wizard xuất hiện.

4. Trong màn hình kế tiếp, chọn Process the pending request and import the certificate.

5. Chọn đường dẫn đến file certificate.cer và nhấn Next. Certificate sẽ được cài đặt vào OCS. Bạn có thể xem lại thông tin chứng thư và thoát khỏi màn hình cài đặt chứng thư. Lúc này chứng thư số đã được cài đặt thành công vào OCS 2007.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Microsoft OCS 2007

Để tạo CSR cho Microsoft Office Communications Server (OCS) 2007, bạn thực hiện như sau:

1. Sau khi cài đặt hoàn tất Office Communications Server 2007 (OCS) click Start -> Programs -> Administrative Tools -> Office Communications Server 2007

2. Mở rộng items trong snap-in cho đến khi bạn vào được Enterprise Edition Server.

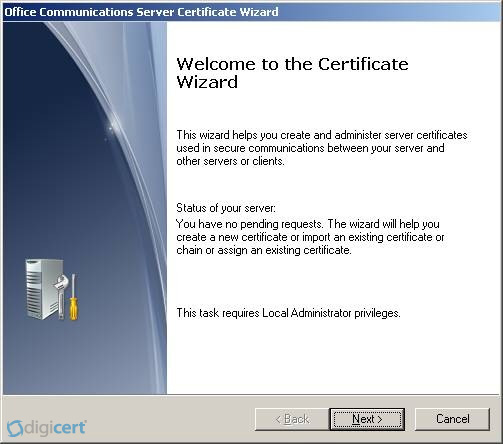

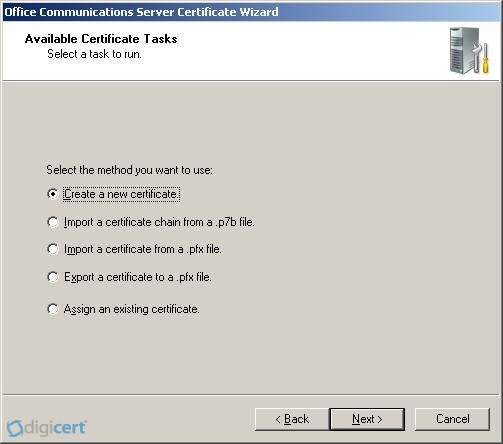

3. Nhấp phải chuột vào đúng tên máy chủ chọn "Certificates". Click next khi màn hình Certificate Wizard xuất hiện.

4. chọn "Create a new Certificate" và click Next.

5. Chọn mục "Prepare the request now, but send it later" và click Next.

6. Dưới "Name" nhập vào tên chứng chỉ của bạn.

7. Nếu bạn muốn export chứng chỉ cho nhiều máy chủ khác. Bạn cần chắc chắn "Mark cert as exportable" đã được đánh dấu. Sau đó click Next.

8. Organization: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

9. Organizational Unit: Nhập vào phòng ban quản lý chứng chỉ (ví dụ: IT Department) sau đó nhấn Next

10. "Subject Name" nhập vào tên miền chính của chứng chỉ số. Lưu ý chỉ nhập tên miền (ví dụ mail.company.com), không nhập https:// .Chọn "Automatically add local computer name", và click Next.

11. Country/region: Chọn quốc gia nơi công ty đăng ký kinh doanh (ví dụ: Viet Nam (VN))

State/province: Nhập vào tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

City/Locality: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

12. Lựa chọn tên file và nơi để lưu tập tin CSR.

13. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Tôi có thể dùng chung 1 IP cho một chứng chỉ số Wildcard hay không?

Tôi có một máy chủ với một địa chỉ IP tĩnh. Trên máy chủ này tôi host rất nhiều sub domains cho tên miền chính của website và chia sẻ chung địa chỉ IP của máy chủ. Trong trường hợp này tôi có cần phải trang bị mỗi sub domains một IP hay không?

Trong trường hợp sử dụng chứng chỉ số Wildcard, quý khách có thể cấu hình để dùng chung một địa chỉ IP duy nhất cho tất cả sub domains. Ví dụ:

- Máy chủ có địa chỉ IP 210.245.x.x

- Host cho các tên miền: shop1.abc.com, shop2.abc.com, shop3.abc.com,...

Như vậy, khách hàng có thể sử dụng một chứng chỉ số Wildcard của bất kỳ hãng nào cho tên miền *.abc.com để hỗ trợ SSL cho tất cả các sub domains trên mà không cần phải mua thêm IP cho từng sub domain.

Microsoft Lync 2010

Để cài đặt chứng thư số SSL cho Microsoft Lync 2010, bạn thực hiện như sau:

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Remote vào server và tiến hành cài đặt Intermediate CA:

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Nhấp chuột phải vào Certificates, chọn All Tasks > Import. Trong màn hình Certificate Import, nhấn Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop và nhấn Next. Chọn mục "Place all certificate in the following store: Intermediate Certification Authorities". Nhấn Next. Nhấn Finish.

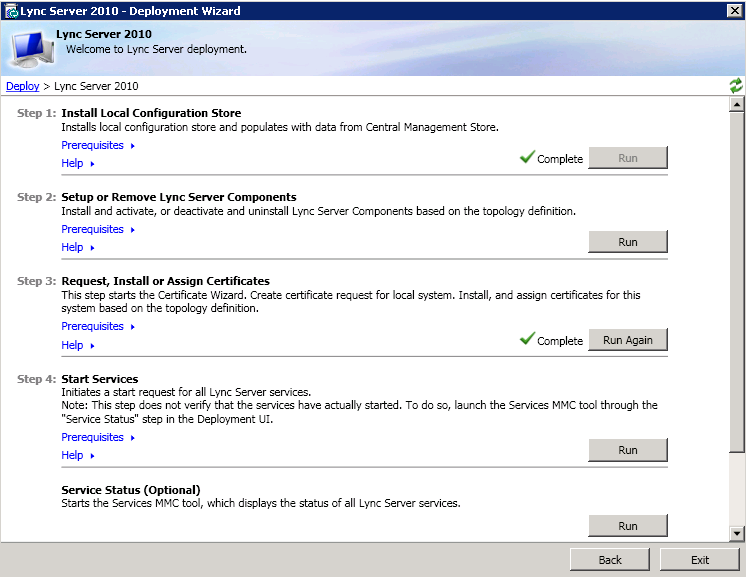

Bước 3: Cài đặt chứng thư số

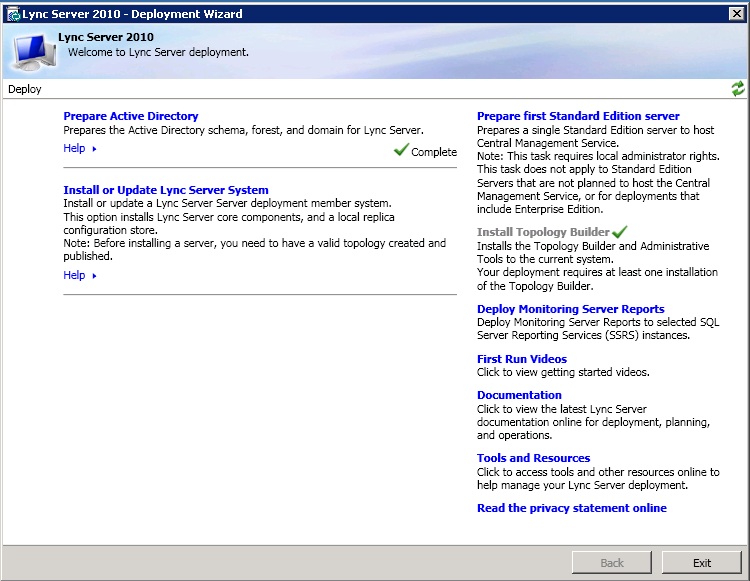

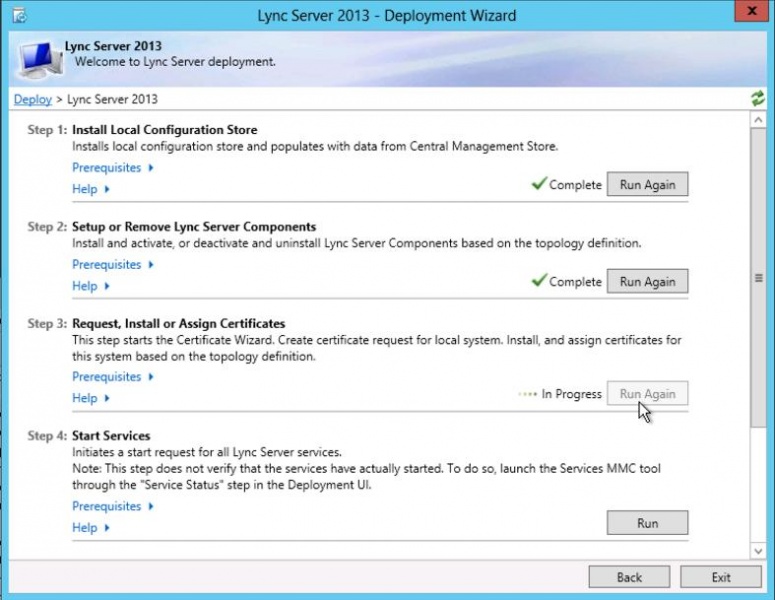

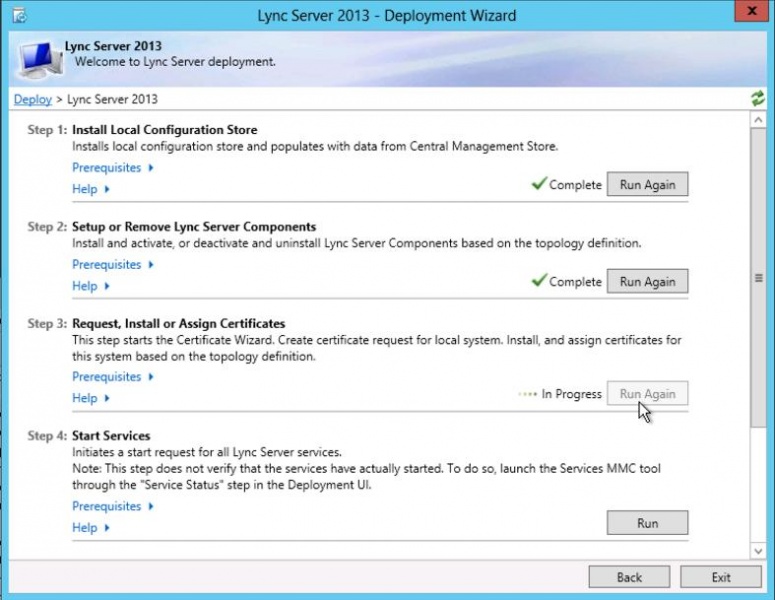

1. Từ màn hình máy chủ Lync 2010, nhấn Start > All Programs > Microsoft Lync Server 2010 > Lync Server Deployment Wizard.

2. Nhấp vào mục Install or Update Lync Server System.

3. Trong mục Step 3: Request, Install or Assign Certificates click Run.

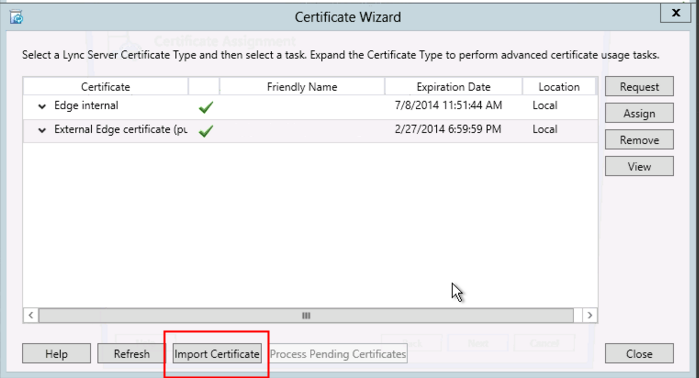

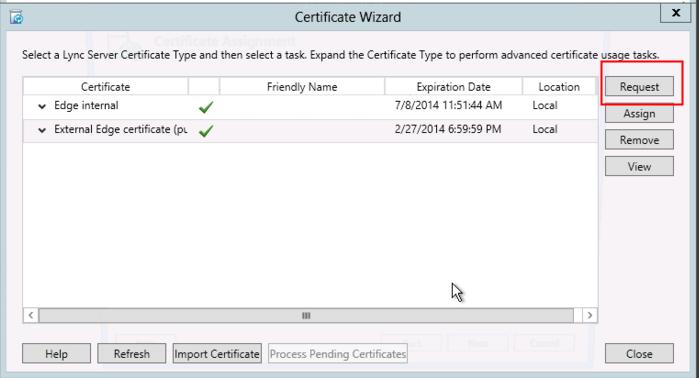

4. Trong màn hình Certificate Wizard, chọn mục External Edge certificate (public internet) và nhấn nút Import Certificate.

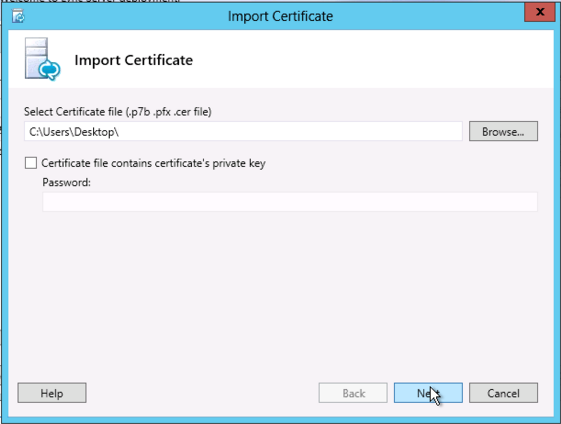

5. Trong màn hình Import Certificate, chọn đường dẫn đến file certificate.cer. Sau đó nhấn Next.

6. Trong màn hình Import Certificate Summary, kiểm tra lại thông tin và nhấn Next.

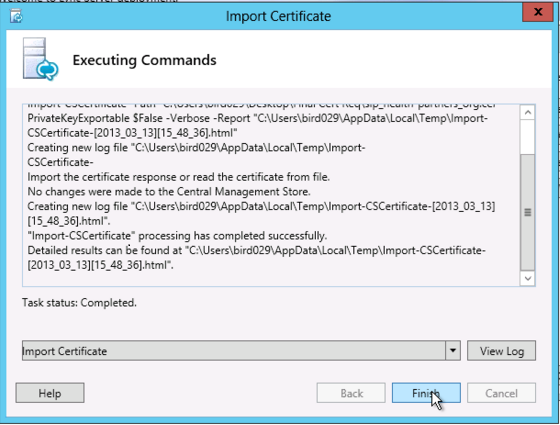

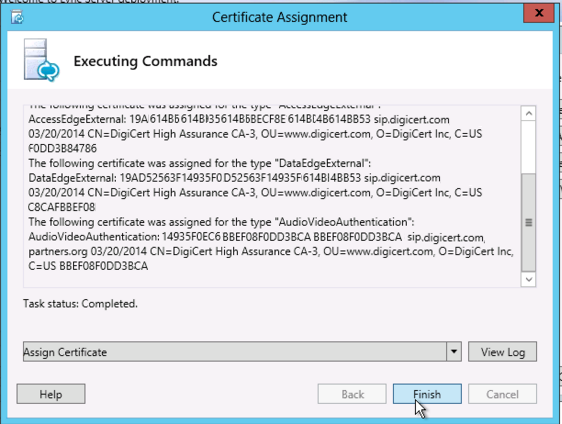

7. Trong màn hình Executing Commands, kiểm tra Task status là Completed rồi nhấn Finish.

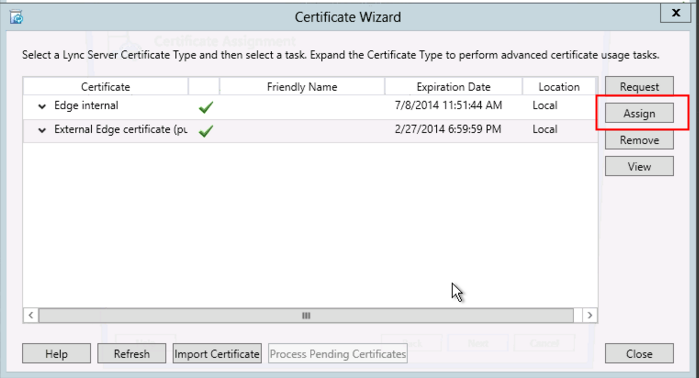

8. Trở lại màn hình Certificate Wizard, chọn External Edge certificate (public internet) và nhấn nút Assign.

9. Trong màn hình Certificate Assignment, nhấn Next.

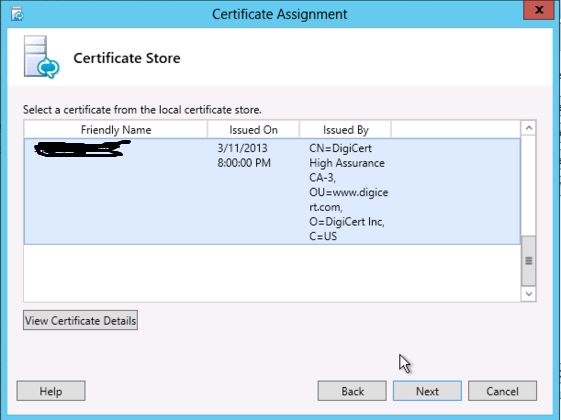

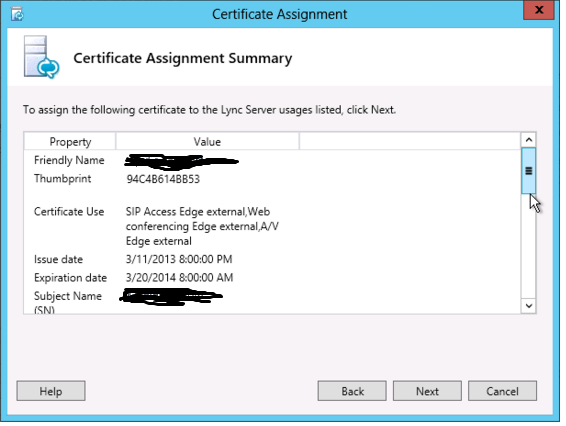

10. Trong màn hình Certificate Store, bạn có thể nhấn nút View Certificate Details để kiểm tra thông tin chứng thư số, sau đó nhấn Next để tiếp tục.

11. Trong màn hình Executing Commands, kiểm tra Task status là Completed rồi nhấn Finish.

12. Chứng thư số đã được cài đặt và gán cho các services. Bạn có thể kiểm tra lại bằng cách tham khảo cột Status trong màn hình Certificate Wizard sẽ là Assigned.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Microsoft Lync 2010

Để tạo CSR cho Microsoft Lync 2010, bạn thực hiện như sau:

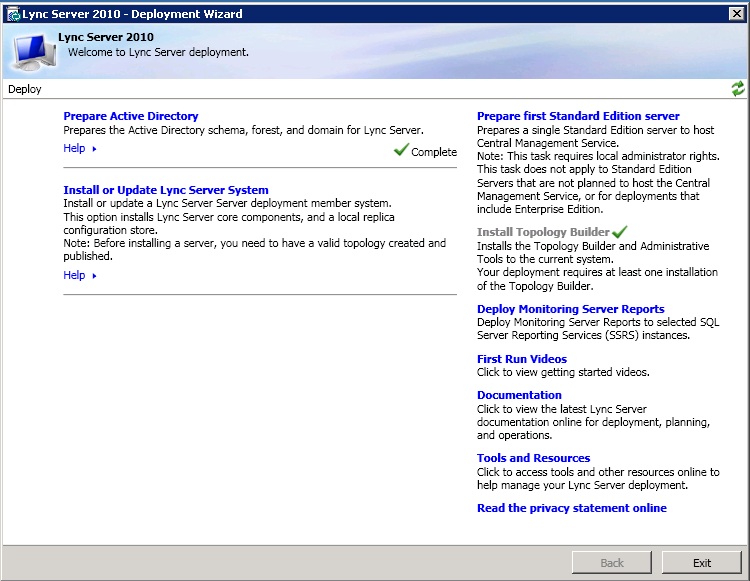

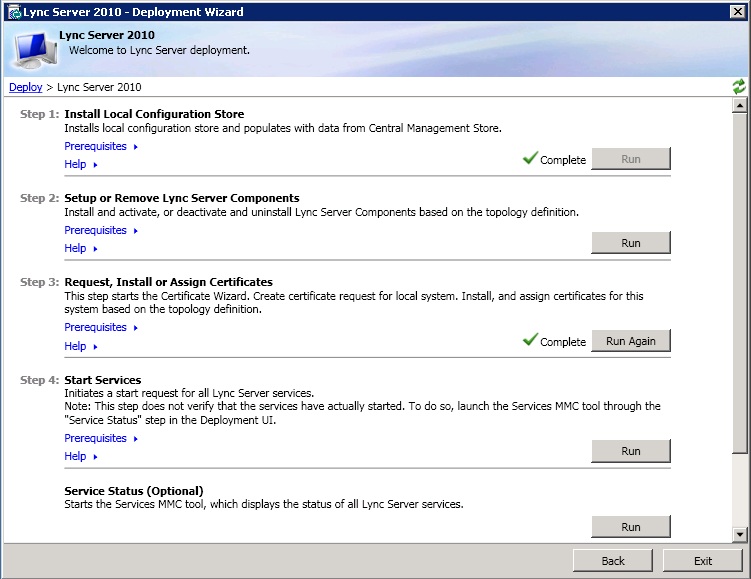

1. Trên màn hình chính click Start > All Programs > Microsoft Lync Server 2010 > Lync Server Deployment Wizard.

2. Nhấp vào mục Install or Update Lync Server System.

3. Trong mục Step 3: Request, Install, or Assign Certificates, nhấp nút Run (nếu chưa tồn tại chứng thư số trên server) hoặc Run Again (nếu đang gia hạn).

4. Trong màn hình Certificate Wizard, nhấn nút Request.

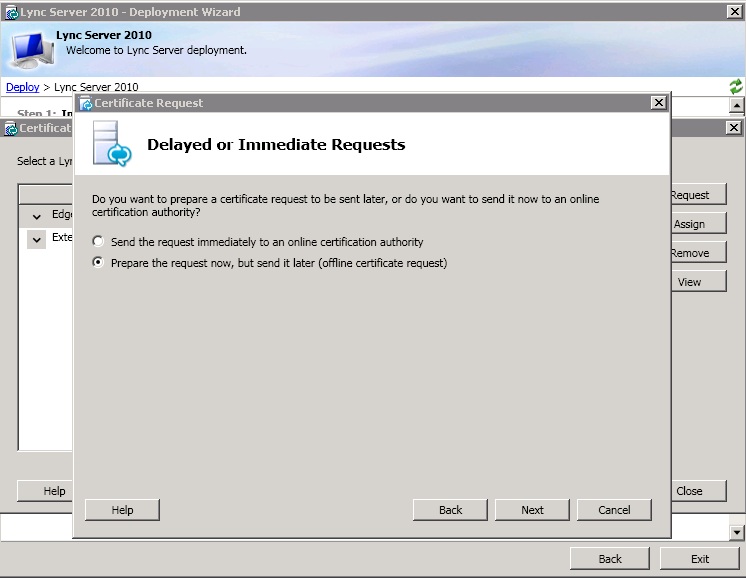

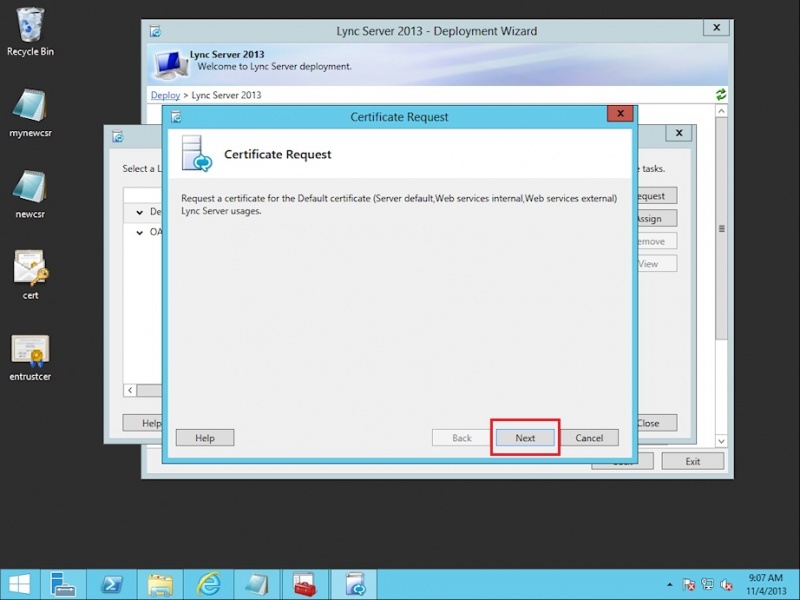

5. Trong màn hình Certificate Request, nhấn nút Next.

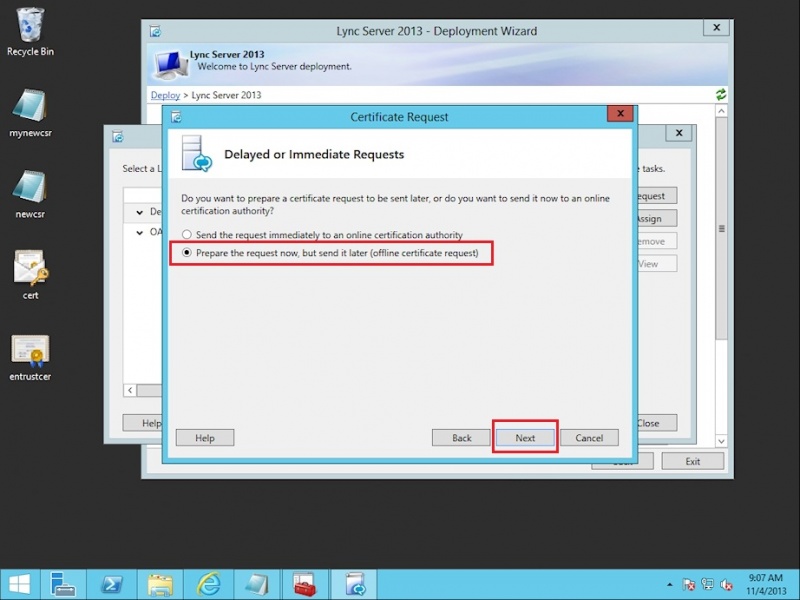

6. Trong màn hình Delayed or Immediate Requests, chọn Prepare the request now, but send it later (offline certificate request) rồi nhấn nút Next.

7. Trong màn hình Certificate Request File, duyệt đến nơi bạn muốn lưu file (ví dụ C:\csr.text), và nhấn nút Next.

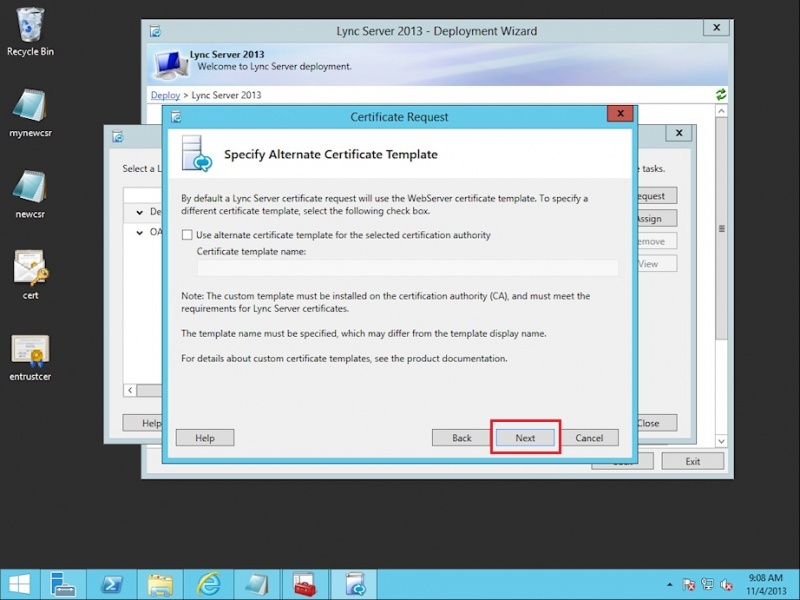

8. Trong màn hình Specify Alternative Certificate Template, nhấn nút Next.

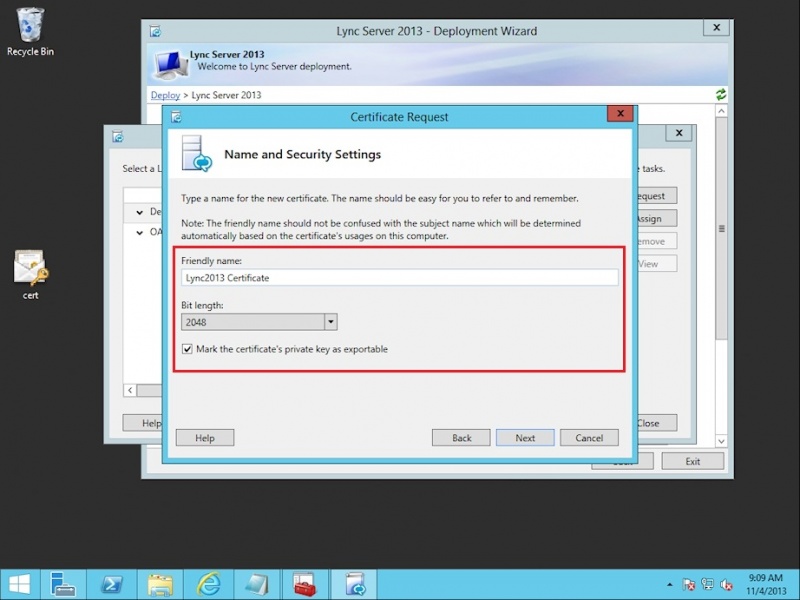

9. Trong màn hình Name and Security Settings, nhập vào các thông tin sau và nhấn nút Next.

- Friendly Name: Nhập tên của cert (ví dụ My Lync Edge Server). Bạn nên nhập tên có tính gợi nhớ.

- Bit Length: Chọn 2048.

- Mark the certificate’s private key as exportable: Check vào mục này

10. Trong màn hình tiếp theo, mục Organization Information nhập vào các thông tin sau, rồi nhấn nút Next.

- Organization: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

- Organizational Unit: Nhập vào phòng ban quản lý chứng chỉ ( VD: “IT Department”)

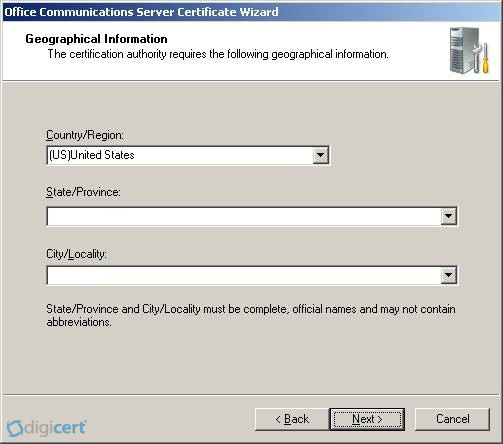

11. Trong mục Geographical Information, nhập vào các thông tin sau, rồi nhấn nút Next.

- Country/Region: Chọn quốc gia nơi công ty đăng ký kinh doanh (ví dụ: Viet Nam (VN))

- State/Province: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

- City/Locality: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

12. Trong màn hình Subject Name/Subject Alternate Name, kiểm tra lại Subject Name và Subject Alternate Name rồi click Next.

13. Nếu bạn đang đăng ký chứng thư số cho Edgee Server, bạn sẽ có thể chọn SIP domain. Trong mục SIP Domain setting on Subject Alternate Names (SANs), check vào SIP domain và nhấn nút Next.

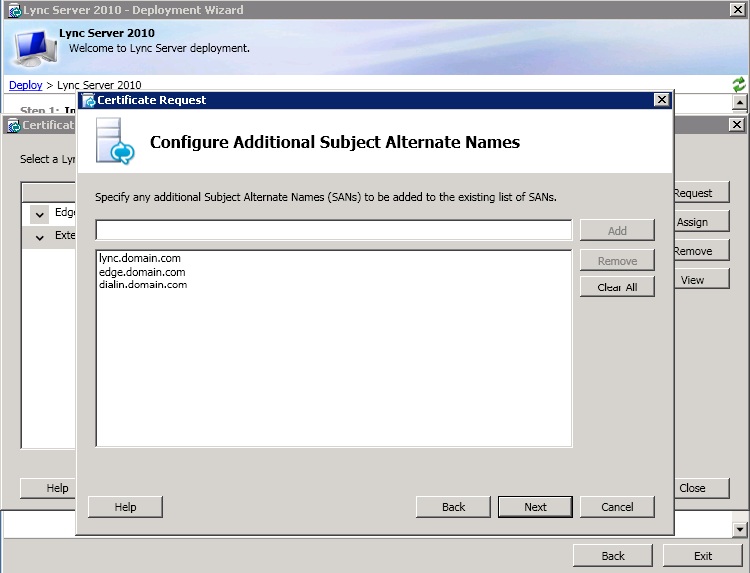

14. Trong màn hình Configure Additional Subject Alternate Names, nếu bạn đăng ký SAN thì điền vào các tên miền phụ ở đây, không thì cho qua bước này. Nhấn nút Next.

15. Trong màn hình Certificate Request Summary, kiểm tra kỹ lại các thông tin của bạn 1 lần nữa và nhấn nút Next.

16. Trong màn hình Executing Commands, kiểm tra Task status ở trạng thái Completed, rồi nhấn nút Next.

17. Trong màn hình Certificate Request File, nhấn nút View để mở file CSR. File này được lưu trữ ở địa chỉ trong bước 7.

18. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Tại sao nên mua thông qua Local Partner của VeriSign?

Về mặt nguyên tắc, quý khách hoàn toàn có thể tự đăng ký chứng chỉ số trực tiếp từ công ty mẹ. Tuy nhiên, quý khách hãy dành chút thời gian tham khảo các phân tích của chúng tôi để biết được vì sao nên mua thông qua các đối tác bản địa...

Tư vấn trước khi ký hợp đồng

Mỗi quốc gia có một đặc thù riêng và Việt Nam cũng vậy. Chúng tôi là một doanh nghiệp đang hoạt động tại Việt Nam. Chúng tôi hiểu rõ pháp luật Việt Nam. Chúng tôi sẽ nghiên cứu hồ sơ của quý khách và sẽ chỉ ra chính xác các vướng mắt (nếu có) kèm theo hướng giải quyết, ngay từ trước khi ký kết hợp đồng. Trong nhiều trường hợp, các nhân viên tư vấn từ công ty mẹ sẽ không thể hiểu rõ khách hàng hàng đầu cuối bằng các đối tác bản địa của họ. Làm việc với chúng tôi, quý khách không cần phải cung cấp bản dịch cho tất cả các loại giấy tờ, mà chỉ cần cung cấp bản scan gốc.

Hỗ trợ kỹ thuật

Chúng tôi có nhiều kinh nghiệm trong lĩnh vực triển khai chứng chỉ số cho các website của các doanh nghiệp uy tín hàng đầu Việt Nam. Chúng tôi đã từng hỗ trợ triển khai trên đủ mọi hệ thống và thường xuyên được cập nhật kiến thức từ các CA mà chúng tôi hợp tác. Mua chứng chỉ số thông qua chúng tôi, quý khách sẽ có chính sách hỗ trợ kỹ thuật hoàn toàn giống so với mua trực tiếp từ công ty mẹ. Ngoài ra, quý khách còn được chúng tôi sẵn sàng hỗ trợ bằng tiếng Việt thông qua nhiều hình thức: email, chat, điện thoại, link hướng dẫn. Trong nhiều trường hợp thật sự cần thiết, chúng tôi sẵn sàng hỗ trợ kỹ thuật tận nơi cho quý khách. Chắc chắn rằng đội ngũ kỹ thuật của công ty mẹ sẽ không thể nào hỗ trợ được quý khách trong những trường hợp này.

Trên thực tế, chúng tôi đã gặp rất nhiều khách hàng liên hệ nhờ hỗ trợ do không thể cài đặt thành công theo các hướng dẫn từ đội ngũ kỹ thuật của công ty mẹ, đặc biệt là các trường hợp trục trặc do thực tế không giống hoàn toàn so với hướng dẫn.

Chất lượng như nhau, chi phí thấp hơn

Chúng tôi là đại lý cấp 1 của các CA mà không thông qua bất kỳ một đại lý nào khác. Chúng tôi cam kết quý khách sẽ nhận được sản phẩm và chính sách hỗ trợ, hậu mãi,... hoàn toàn giống 100% với khi mua trực tiếp từ công ty mẹ, nhưng với tổng chi phí triển khai thấp hơn. Mua thông qua chúng tôi, quý khách không phải chịu chi phí phụ thu một khi máy chủ của quý khách nằm ngoài nước Mỹ.

Cam kết thành công

Chúng tôi ký kết hợp đồng với quý khách theo đúng thủ tục pháp lý tại Việt Nam. Chúng tôi cam kết triển khai thành công và có chính sách hoàn trả chi phí và bồi thường nếu vi phạm hợp đồng. Quý khách sẽ không được hưởng chính sách hoàn trả phí khi mua trực tiếp từ công ty mẹ trong mọi trường hợp.

Thanh toán dễ dàng

Chúng tôi xuất hóa đơn và thanh toán theo đúng thủ tục kế toán hiện hành của Việt Nam. Quý khách không phải gặp khó khăn khi phải thanh toán cho đối tác nước ngoài, và gặp khó khăn khi hạch toán vào chi phí công ty.

Hỗ trợ kịp thời khi xảy ra sự cố

Vấn đề quan trọng không kém là quý khách sẽ được hỗ trợ như thế nào trong trường hợp xảy ra sự cố ngoài ý muốn, ví dụ như: máy chủ gặp sự cố phần cứng, bị can thiệp từ bên ngoài,... Trong những trường hợp đó, rất có thể quý khách sẽ phải cần yêu cầu một chứng chỉ số hoàn toàn mới (do chứng chỉ số đang sử dụng rất có thể đã bị đánh cắp) trong thời gian ngắn nhất có thể. Một số CA cho phép quý khách yêu cầu một chứng chỉ số mới hoàn toàn miễn phí trong suốt thời gian hiệu lực. Một số khách (như VeriSign) chỉ miễn phí này trong vòng 30 ngày kể từ lần cấp đầu tiên.

Trong những trường hợp này, chúng tôi có được chính sách đặc biệt từ các CA, quý khách chỉ phải trả một khoản phí rất nhỏ cho mỗi lần yêu cầu lại, mà không phải mua lại một chứng chỉ số mới với giá như cũ. Thời gian hoàn tất việc yêu cầu chứng chỉ số mới tối đa trong vòng 1 ngày làm việc.

Microsoft Lync 2013

Để cài đặt chứng thư số SSL cho Microsoft Lync 2013, bạn thực hiện như sau:

Bước 1: Copy 2 files cert được gửi cho bạn và tải lên server (gồm 2 files certificate.cer và intermediate.cer)

Bước 2: Remote vào server và tiến hành cài đặt Intermediate CA:

- Mở một MMC. Nhấn Start > Run... và gõ vào mmc. Nhấn OK.

- Từ menu của màn hình Microsoft Management Console (MMC), chọn mục File > Add/Remove Snap-in. Nhấn Add

- Từ danh sách snap-ins, chọn Certificates. Nhấn Add. Chọn Computer account. Nhấn Next. Chọn Local computer. Nhấn Finish. Nhấn Close. Nhấn OK

- Trong khung bên trái, nhấn chọn mục Intermediate Certification Authorities. Nhấp chuột phải vào Certificates, chọn All Tasks > Import. Trong màn hình Certificate Import, nhấn Next. Tới đây chọn đường dẫn đến file intermediate.cer trên Desktop và nhấn Next. Chọn mục "Place all certificate in the following store: Intermediate Certification Authorities". Nhấn Next. Nhấn Finish.

Bước 3: Cài đặt chứng thư số

1. Ở màn hình chính click icon Lync Deployment Wizard.

2. Click vào Install hay update Lync Server System.

3. Trong mục Step 3: Request, Install or Assign Certificates click Run.

4. Chọn mục External Edge Certificate và nhấn Import Certificate.

5. Nhấn nút Browse và chỉ đến file certificate.cer

6. Trong trang Summary, kiểm tra lại thông tin certificate và nhấn nút Next.

7. Trong khung Executing Commands, chú ý mục Task Status là completed thì nhấn nút Finish.

8. Sau đó từ màn hình Certificate Wizard, chọn External Edge Certificate và nhấn nút Assign.

9. Nhấn Next trong màn hình tiếp theo.

10. Trong màn hình Certificate Store, chọn certificate cần kích hoạt cho Lync và nhấn nút Next.

Bạn cũng có thể nhấn nút View Certificate Details để xem thông tin chi tiết của chứng thư số.

11. Trong màn hình Executing Commands, chú ý mục Task Status là completed thì nhấn nút Finish.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Microsoft Lync 2013

Để có thể tạo CSR trên sever Lync 2013, bạn cần thực hiện theo các bước sau đây:

1. Ở màn hình chính click icon Lync Deployment Wizard.

2. Click vào Install hay update Lync Server System.

3. Trong mục Step 3: Request, Install or Assign Certificates click Run.

4. Chọn External Edge Certificate và click Request.

5. Trong màn hình Certificate Request nhấn Next.

6. Chọn Prepare the request now, but send it later. Sau đó nhấn Next.

7. Chọn tên và đuôi cho file CSR,. (ví dụ C:\ExampleCSR.txt).

8. Trong màn hình Specify Alternate Certificate Template click Next.

9. Nhập vào tên gợi nhớ cho chứng thư số. Bit Length chọn 2048. Nếu bạn có nhiều máy chủ thì đánh dấu vào private key as exportable. Click Next.

10. Trong màn hình tiếp theo, mục Organization nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD. Trong mục Organization Unit nhập vào phòng ban quản lý chứng thư số (VD: “IT Department”). Click Next.

11. Trong màn hình tiếp theo, mục Country chọn Vietnam, State nhập tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ “Ho Chi Minh”) và City nhập thành phố nơi công ty đăng ký kinh doanh (ví dụ “Ho Chi Minh”). Click Next.

12. The Subject Name and Subject Alternative Names (SAN) . Click Next.

13. Nếu bạn có cài đặt tính năng SIP, bạn cần check vào domain đó trong danh sách Configured SIP domains. Click Next.

14. Trong màn hình Configure Additional Subject Alternate Names, bạn có thể nhập vào các tên miền SAN nếu cần thiết. Click Next.

15. Trong màn hình Summary, bạn có thể kiểm tra lại thông tin trước khi click Next.

16. Trong màn hình Executing Commands, bạn cần theo dõi và đảm bảo Task Status ở trạng thái Completed. Click Next.

17. Trong màn hình Certificate Request File, bạn có thể click View để copy, lưu trữ lại CSR này. Click Finish để đóng cửa sổ Certificate Request File.

18. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Bảo hiểm SSL là gì?

Bảo hiểm trong SSL là một khái niệm để tăng niềm tin của các khách hàng giao dịch trên website có sử dụng SSL, mức bảo hiểm càng cao thì chứng tỏ rằng tổ chức yêu cầu cấp SSL đó được CA xác minh một cách cẩn thận và nghiêm ngặt.

Các khái niệm về bảo hiểm có thể được hiểu như sau:

- Người phụ trách kiểm tra và ban hành SSL, bằng sự bất cẩn hoặc cẩu thả trong quá trình ban hành SSL cho khách hàng, dẫn đến việc cấp SSL không đúng đối tượng, gây ra sự tin tưởng không đúng/nhầm lẫn cho khách hàng và họ giao dịch dựa trên sự tin tưởng không đúng đó, gây thiệt hại cho khách hàng khi thực hiện giao dịch.

Ví dụ về sự nhầm lẫn của CA: Khi ban hành EV SSL cho paypal.com, nó thuộc sở hữu của Paypal.In, nhưng CA lại cấp cho Amazone.In chẳng hạn

Điều này rất khó và hiếm khi xảy ra, ngay cả việc ban hành DV SSL, CA đã xác minh chủ sở hữu tên miền đối với người yêu cầu là chính xác vì họ đã vượt qua được bước xác minh bằng email (hoặc các phương thức khác), ngay cả khi đó (người được cấp SSL khi đã hoàn thành xong việc xác minh), khách hàng giao dịch trên website đó cũng phải tự chịu cách thiệt hại nếu có trong trường hợp website hoặc tổ chức đó lừa đảo.

Các bước xác minh của CA từ DV đến EV đều chỉ đảm bảo rằng người/tổ chức sở hữu tên miền đó có tồn tại và có quyền quản lý đối với tên miền đó.

Apache trên Linux/Unix

Để cài đặt chứng thư số SSL lên Apache trên Linux, bạn thực hiện như sau:

1. Giải nén file đính kèm sẽ được hai file certificate.crt và cabundle.crt

2. Tải hai file này lên server, đưa vào trong thư mục /usr/local/ssl/certificate (đây là thư mục hôm trước bạn đã tạo ra để chứa CSR và private key).

3. Login vào SSH bằng tài khoản root

4. Lúc này trong thư mục /usr/local/ssl/certificate sẽ có 3 file: private.key, certificate.crt, cabundle.crt. Trong thư mục này sẽ có thêm fiile certreq.csr tuy nhiên bạn không cần dùng file này nữa.

5. Sau đó anh mở file cấu hình của Apache (thường là /etc/httpd/conf/httpd.conf hoặc /etc/httpd/conf.d/ssl.conf hoặc /etc/httpd/conf/extra/httpd-ssl.conf). Dùng vi để tìm và chỉnh sửa nội dung của đoạn sau:

SSLCertificateFile /usr/local/ssl/certificate/certificate.crt

SSLCertificateKeyFile /usr/local/ssl/certificate/private.key

SSLCACertificateFile /usr/local/ssl/certificate/cabundle.crt

Tùy vào cấu hình Apache của máy chủ, mà bạn sẽ chỉnh các dòng trên ở trong phần cấu hình chính, hoặc thêm vào phần cấu hình VirtualHost.

6. Sau khi cấu hình xong, bạn lưu lại và restart lại Apache:

service httpd restart

7. Mở port 443 trên Firewall (Nếu bạn dùng software firewall như iptables chẳng hạn thì có thể tìm thấy file config tại: /etc/sysconfig/iptables)

Nếu bạn muốn cấu hình OCSP stapling cho Apache, bạn có thể tham khảo hướng dẫn sau đây: Hướng dẫn cấu hình OCSP stapling cho Apache

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Apache trên Linux/Unix

Để có thể tạo cert trên CentOS, cần mở một kết nối SSH đến server bằng user root. Từ shell, tuần tự thực hiện các bước sau:

1. Tạo thư mục chứa private key và public key (CSR):

- Chạy lệnh (Nếu trên server đã có thư mục này rồi thì bỏ qua lệnh này):

mkdir /usr/local/ssl

- Chạy tiếp lệnh:

mkdir /usr/local/ssl/certificate

2. Tiếp theo, chạy lệnh sau:

openssl genrsa -out /usr/local/ssl/certificate/private.key 2048

3. Tiếp theo, chạy lệnh sau:

openssl req -new -sha256 -key /usr/local/ssl/certificate/private.key -out /usr/local/ssl/certificate/certreq.csr

Cần lưu ý các thông tin sau:

- Country code: Nhập VN bằng chữ in hoa

- State: Nhập Hà Nội hoặc Hồ Chí Minh

- Locality: Nhập Hà Nội hoặc Hồ Chí Minh

- Company (hay Organization): Nhập vào tên công ty bằng tiếng Anh, giống y như trong giấy phép DKKD

- Organization Unit: Nhập IT Department

- Common name: Nhập domain muốn cài SSL

Nếu hệ thống có hỏi thêm các thông tin: email, optional company name, hay password thì bỏ qua bằng cách nhấn Enter.

Sau khi thực hiện xong, lúc này trong thư mục /usr/local/ssl/certificate sẽ có hai file là private.key certreq.csr. Bạn dùng file certreq.csr để đăng ký. Bạn cũng cần lưu trữ thư mục này (có chứa private key) để có thể cài đặt chứng thư số SSL sau khi nhận được từ CA.

4. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Apache trên Windows

Để cài đặt chứng thư số SSL cho Apache trên Windows, bạn thực hiện như sau:

1. Giải nén file đính kèm sẽ được hai file certificate.crt và cabundle.crt

2. Tải hai file này lên server, đưa vào trong thư mục C:\ssl (đây là thư mục hôm trước bạn đã tạo ra để chứa CSR và private key).

3. Lúc này trong thư mục C:\ssl sẽ có các file private.key, certificate.crt, cabundle.crt

4. Mở file cấu hình của Apache (thường là C:\apache2\conf\httpd.conf hoặc C:\apache2\conf.d\ssl.conf) và tìm đoạn cấu hình sau:

SSLCertificateFile C:\ssl\certificate.crt

SSLCertificateKeyFile C:\ssl\private.key

SSLCACertificateFile C:\ssl\cabundle.crt

5. Lưu lại và restart lại Apache.

Nếu bạn muốn cấu hình OCSP stapling cho Apache, bạn có thể tham khảo hướng dẫn sau đây: Hướng dẫn cấu hình OCSP stapling cho Apache

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Apache trên Windows Server

Để có thể tạo CSR cho Apache trên Windows, bạn thực hiện theo các bước như sau:

1. Tải và cài đặt phần mềm OpenSSL theo hướng dẫn tại đây.

2. Sau khi cài đặt xong, mở một Command Prompt và chuyển vào thư mục C:\OpenSSL\bin bằng lệnh sau:

cd C:\OpenSSL\bin

3. Tạo thư mục C:\SSL để lưu trữ private key và CSR. Sau đó chạy lệnh sau:

openssl genrsa –out C:\ssl\private.key 2048

4. Chạy lệnh sau:

openssl req -new -sha256 -key C:\ssl\private.key –out C:\ssl\certreq.csr

Lưu ý điền các thông số như sau:

- Country: Nhập VN. Lưu ý nhập chữ in hoa.

- State or Province: Nhập vào tỉnh thành nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

- Locality or City: Nhập vào thành phố nơi công ty đăng ký kinh doanh (ví dụ: Ho Chi Minh)

- Company or Organization: Nhập chính xác tên công ty trong giấy ĐKKD (có thể chọn tên tiếng Việt hoặc tên tiếng Anh). Lưu ý: không sai bất cứ ký tự nào so với ĐKKD

- Organization Unit: Nhập vào phòng ban sử dụng chứng thư số. Ví dụ IT Department.

- Common name: Tên miền chính của chứng thư số. Ví dụ: www.domain.com hoặc *.domain.com (nếu bạn mua chứng thư số Wildcard)

- Các mục Your email address, Challenge password và Optional company name nếu nó hỏi thì cứ nhấn Enter mà không nhập gì cả

Lúc này cặp khóa đã được tạo xong và nằm trong thư mục C:\SSL. Bạn cần lưu trữ thư mục này (có chưa private key) để có thể cài đặt chứng thư số SSL sau khi nhận được từ CA.

5. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

nginx

Để cài đặt chứng thư số SSL cho nginx, bạn thực hiện như sau:

1. Giải nén file đính kèm trong email chúng tôi gửi cho ban sau khi chứng thư số được cấp, sẽ được file certificate.crt

2. Tải file này lên server, đưa vào trong thư mục /usr/local/ssl/certificate (đây là thư mục hôm trước bạn đã tạo ra để chứa CSR và private key).

3. Login vào SSH bằng tài khoản root

4. Lúc này trong thư mục /usr/local/ssl/certificate sẽ có 2 file: private.key, certificate.crt. Trong thư mục này sẽ có thêm fiile certreq.csr tuy nhiên bạn không cần dùng file này nữa.

5. Mở file cấu hình của nginx (thường là /etc/nginx/conf/default.conf hoặc /etc/nginx/conf/ssl.conf hoặc /etc/nginx/sites-enabled/domain.conf) và tìm đoạn cấu hình sau:

server {

listen 443;

ssl on;

ssl_certificate /usr/local/ssl/certificate/certificate.crt;

ssl_certificate_key /usr/local/ssl/certificate/private.key;

server_name your.domain.com;

access_log /var/log/nginx/nginx.vhost.access.log;

error_log /var/log/nginx/nginx.vhost.error.log;

location / {

root /home/www/public_html/your.domain.com/public/;

index index.html;

}

}

6. Khởi động lại nginx

service nginx restart

7. Mở port 443 trên Firewall (Nếu bạn dùng software firewall như iptables chẳng hạn thì có thể tìm thấy file config tại: /etc/sysconfig/iptables)

Nếu bạn muốn cấu hình OCSP stapling cho nginx, bạn có thể tham khảo hướng dẫn sau đây: Hướng dẫn cấu hình OCSP stapling cho nginx

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Nginx trên Linux

Để có thể tạo cert trên Nginx, bạn cần mở một kết nối SSH đến server bằng user root. Từ shell, bạn tuần tự thực hiện các bước sau:

1. Tạo thư mục chứa private key và public key (CSR):

- Chạy lệnh sau (Nếu trên server đã có thư mục này rồi thì bỏ qua lệnh này):

mkdir /usr/local/ssl

- Chạy tiếp lệnh:

mkdir /usr/local/ssl/certificate

2. Tiếp theo, chạy lệnh sau:

openssl genrsa –out /usr/local/ssl/certificate/private.key 2048

3. Tiếp theo, chạy lệnh sau:

openssl req -new -sha256 -key /usr/local/ssl/certificate/private.key -out /usr/local/ssl/certificate/certreq.csr

Cần lưu ý các thông tin sau:

- Country code: Nhập VN bằng chữ in hoa

- State or Province: Nhập Hà Nội hoặc Hồ Chí Minh

- City or Locality: Nhập Hà Nội hoặc Hồ Chí Minh

- Company name or Organization: Nhập vào tên công ty bằng tiếng Anh, giống y như trong giấy phép DKKD

- Organization Unit: Nhập IT Department

- Common name: Nhập vào tên miền chính của chứng chỉ số. Lưu ý chỉ nhập tên miền (ví dụ mail.company.com), không nhập https://

- Nếu hệ thống có hỏi thêm các thông tin: Email, Optional company name, hay Challenge password thì bỏ qua bằng cách nhấn Enter.

Sau khi thực hiện xong, lúc này trong thư mục /usr/local/ssl/certificate sẽ có hai file, một file là private.key và một file là certreq.csr.

4. Kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Tomcat trên Linux

Hướng dẫn cài đặt SSL cho Tomcat trên Linux bạn thực hiện như sau:

1. Giải nén file đính kèm và upload lên server (gồm 2 files certificate.cer và intermediate.cer),lưu trong thư mục /usr/local/ssl/keystore (thư mục đã tạo ra trong lúc tạo CSR)

2. Remote vào server với quyền root. Sau đó di chuyển đến thư mục Java/bin

3. Chạy lệnh:

keytool -import -trustcacerts -alias EVIntermediate -keystore /usr/local/ssl/keystore/server.jks

-file /usr/local/ssl/keystore/intermediate.cer

Nhập vào mật khẩu là “changeit” khi được hỏi.

4. Chạy lệnh:

keytool -import -trustcacerts -alias tomcat -keystore /usr/local/ssl/keystore/server.jks

-file /usr/local/ssl/keystore/certificate.cer

Nhập vào mật khẩu là “changeit” khi được hỏi.

5. Chứng thư số đã được cài đặt thành công vào Keystore. Bạn có thể chạy lệnh sau để kiểm tra thông tin keystore:

keytool -list -keystore /usr/local/ssl/keystore/server.jks -v

Cấu hình SSL cho Tomcat

1. Chuyển đến thư mục Tomcat. Tìm tập tin server.xml mà Tomcat đang sử dụng và mở ra để chỉnh sửa.

2. Cập nhật lại đường dẫn trong đoạn sau đây:

<Connector port="443" maxHttpHeaderSize="8192" maxThreads="150" minSpareThreads="25" maxSpareThreads="75"

enableLookups="false" disableUploadTimeout="true" acceptCount="100" scheme="https" secure="true" SSLEnabled="true"

clientAuth="false" sslProtocol="TLSv1" keyAlias="tomcat" keystoreFile="/usr/local/ssl/keystore/server.jks"

keystorePass="your_keystore_password" />

Lưu ý sửa port 8443 thành port 443

Nếu bạn muốn hỗ trợ TLS 1.1 và TLS 1.2 (nếu server của bạn là Tomcat >=7), bạn có thể thay đổi phần sslProtocols phía trên thành:

sslProtocols="TLSv1,TLSv1.1,TLSv1.2"

3. Mở port 443 trên Firewall (Nếu bạn dùng software firewall như iptables chẳng hạn thì có thể tìm thấy file config tại: /etc/sysconfig/iptables)

4. Khởi động lại Tomcat.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Tomcat trên Linux

Tạo Keystore

Bạn cần mở kết nối SSH vào server với user root, tạo thư mục chứa keystore:

mkdir /usr/local/ssl/keystore

Chuyển đến thư mục Java/bin và gõ lệnh sau:

keytool -genkey -keyalg RSA -alias tomcat -keystore /usr/local/ssl/keystore/server.jks -keysize 2048

Khi được hỏi password, nhập vào changeit (hai lần)

Khi được hỏi "What is your first and last name?" thì gõ vào tên miền cần mua SSL, ví dụ www.tencongty.com

Khi được hỏi "What is the name of your organizational unit?" thì gõ IT Center

Khi được hỏi "What is the name of your organization?" thì gõ vào tên công ty (chọn tên tiếng Anh hoặc tên tiếng Việt) trong giấy đăng ký kinh doanh của công ty. Lưu ý nhập chính xác từng ký tự

Khi được hỏi "What is the name of your City or Locality?" thì gõ Ho Chi Minh (tên thành phố nơi công ty đăng ký kinh doanh, không dấu)

Khi được hỏi "What is the name of your State or Province?" thì gõ Ho Chi Minh (tên tỉnh nơi công ty đăng ký kinh doanh, không dấu)

Khi được hỏi "What is the two-letter country code for this unit?" thì gõ VN (ghi chữ in hoa)

Khi được hỏi "Is CN= www.tencongty.com, OU=IT Center, O= Ten cong ty, L=Ho Chi Minh, ST=Ho Chi Minh, C=VN correct?" thì gõ yes

Khi được hỏi "Enter key password for " thì gõ changeit. Hỏi lại một password nữa cũng gõ changeit

Tạo CSR

Gõ lệnh:

keytool -certreq -alias tomcat -file /usr/local/ssl/keystore/certreq.csr -keystore /usr/local/ssl/keystore/server.jks

Khi được hỏi password thì nhập vào changeit

Hệ thống đã tạo xong CSR cho keystore. Bạn có thể kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

Tomcat trên Windows

Để cài đặt chứng thư số SSL cho Tomcat trên Windows, bạn thực hiện như sau:

1. Giải nén file đính kèm và upload lên server (gồm 2 files certificate.cer và intermediate.cer), lưu trong thư mục C:\keystore (thư mục đã tạo ra trong lúc tạo CSR)

2. Remote vào server với quyền root. Sau đó di chuyển đến thư mục Java/bin

3. Chạy lệnh:

keytool -import -trustcacerts -alias EVIntermediate -keystore C:\Keystore\server.jks -file C:\Keystore\intermediate.cer

Nhập vào mật khẩu là “changeit” khi được hỏi.

4. Chạy lệnh:

keytool -import -trustcacerts -alias tomcat -keystore C:\Keystore\server.jks -file C:\Keystore\certificate.cer

Nhập vào mật khẩu là “changeit” khi được hỏi.

5. Chứng thư số đã được cài đặt thành công vào Keystore. Bạn có thể chạy lệnh sau để kiểm tra thông tin keystore:

keytool -list -keystore C:\keystore/server.jks -v

Cấu hình SSL cho Tomcat

1. Chuyển đến thư mục Tomcat. Tìm tập tin server.xml mà Tomcat đang sử dụng và mở ra để chỉnh sửa.

2. Cập nhật lại đường dẫn trong đoạn sau đây:

<Connector port="443" maxHttpHeaderSize="8192" maxThreads="150" minSpareThreads="25" maxSpareThreads="75"

enableLookups="false" disableUploadTimeout="true" acceptCount="100" scheme="https" secure="true"

SSLEnabled="true" clientAuth="false" sslProtocol="TLSv1" keyAlias="tomcat"

keystoreFile="C:\keystore\server.jks" keystorePass="your_keystore_password" />

Lưu ý sửa port 8443 thành port 443

Nếu bạn muốn hỗ trợ TLS 1.1 và TLS 1.2 (nếu server của bạn là Tomcat >=7), bạn có thể thay đổi phần sslProtocols phía trên thành:

sslProtocols="TLSv1,TLSv1.1,TLSv1.2"

3. Mở port 443 trên Firewall.

4. Khởi động lại Tomcat.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

Tomcat trên Windows

Tạo Keystore

Để tạo CSR cho Tomcat trên Windows, bạn hãy tạo một thư mục C:\Store2015 trên máy chủ.

Mở một Command prompt, chuyển vào thư mục Java/bin (Bạn nên dùng phiên bản Java mới nhất) và gõ lệnh sau

keytool -genkey -alias tomcat -keyalg RSA -keystore C:\keystore\server.jks -keysize 2048

Khi được hỏi password, nhập vào changeit (hai lần)

Khi được hỏi "What is your first and last name?" thì gõ vào tên miền cần mua SSL, ví dụ www.tencongty.com

Khi được hỏi "What is the name of your organizational unit?" thì gõ IT Center

Khi được hỏi "What is the name of your organization?" thì gõ vào tên công ty (chọn tên tiếng Anh hoặc tên tiếng Việt) trong giấy đăng ký kinh doanh của công ty. Lưu ý nhập chính xác từng ký tự

Khi được hỏi "What is the name of your City or Locality?" thì gõ Ho Chi Minh (tên thành phố nơi công ty đăng ký kinh doanh, không dấu)

Khi được hỏi "What is the name of your State or Province?" thì gõ Ho Chi Minh (tên tỉnh nơi công ty đăng ký kinh doanh, không dấu)

Khi được hỏi "What is the two-letter country code for this unit?" thì gõ VN (ghi chữ in hoa)

Khi được hỏi "Is CN= www.tencongty.com, OU=IT Center, O= Ten cong ty, L=Ho Chi Minh, ST=Ho Chi Minh, C=VN correct?" thì gõ yes

Khi được hỏi "Enter key password for " thì gõ changeit. Hỏi lại một password nữa cũng gõ changeit

Tạo CSR

Gõ lệnh sau:

keytool -certreq -alias tomcat -file C:\keystore\certreq.csr -keystore C:\keystore\server.jks

Khi được hỏi password thì nhập vào changeit

Hệ thống đã tạo xong CSR cho keystore. Bạn có thể kiểm tra lại CSR xem đã hợp lệ hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/csrCheck.jsp

JBoss trên Linux

Để cài đặt chứng thư số SSL cho JBoss trên Linux, bạn thực hiện như sau:

1. Giải nén file đính kèm và upload lên server (gồm 2 files certificate.cer và intermediate.cer), lưu trong thư mục /usr/local/ssl/keystore (thư mục đã tạo ra trong lúc tạo CSR)

2. Remote vào server với quyền root. Sau đó di chuyển đến thư mục Java/bin

3. Chạy lệnh:

keytool -import -trustcacerts -alias EVIntermediate -keystore /usr/local/ssl/keystore/server.jks -file /usr/local/ssl/keystore/intermediate.cer

Nhập vào mật khẩu là “changeit” khi được hỏi.

4. Chạy lệnh:

keytool -import -trustcacerts -alias tomcat -keystore /usr/local/ssl/keystore/server.jks -file /usr/local/ssl/keystore/certificate.cer

Nhập vào mật khẩu là “changeit” khi được hỏi.

5. Chứng thư số đã được cài đặt thành công vào Keystore. Bạn có thể chạy lệnh sau để kiểm tra thông tin keystore:

keytool -list -keystore /usr/local/ssl/keystore/server.jks -v

Cấu hình SSL cho JBoss

1. Chuyển đến thư mục JBoss. Tìm tập tin server.xml mà JBoss đang sử dụng và mở ra để chỉnh sửa.

2. Cập nhật lại đường dẫn trong đoạn sau đây:

<Connector port="443" maxHttpHeaderSize="8192" maxThreads="150" minSpareThreads="25" maxSpareThreads="75"

enableLookups="false" disableUploadTimeout="true" acceptCount="100" scheme="https" secure="true"

SSLEnabled="true" clientAuth="false" sslProtocol="TLSv1" keyAlias="tomcat"

keystoreFile="/usr/local/ssl/keystore/server.jks" keystorePass="your_keystore_password" />

Lưu ý sửa port 8443 thành port 443

Nếu bạn muốn hỗ trợ TLS 1.1 và TLS 1.2 (nếu server của bạn có khả năng hỗ trợ), bạn có thể thay đổi phần sslProtocols phía trên thành:

sslProtocols="TLSv1,TLSv1.1,TLSv1.2"

3. Mở port 443 trên Firewall (Nếu bạn dùng software firewall như iptables chẳng hạn thì có thể tìm thấy file config tại: /etc/sysconfig/iptables)

4. Khởi động lại JBoss.

Sau khi cài đặt thành công, bạn có thể kiểm tra lại cert đã được install đúng hay chưa bằng công cụ sau: https://ssltools.digicert.com/checker/views/checkInstallation.jsp

JBoss trên Linux/Unix

Tạo Keystore

Bạn cần mở kết nối SSH vào server với user root, tạo thư mục chứa keystore:

mkdir /usr/local/ssl/keystore

Chuyển đến thư mục Java/bin và gõ lệnh sau:

keytool -genkey -keyalg RSA -alias tomcat -keystore /usr/local/ssl/keystore/server.jks -keysize 2048

Khi được hỏi password, nhập vào changeit (hai lần)

Khi được hỏi "What is your first and last name?" thì gõ vào tên miền cần mua SSL, ví dụ www.tencongty.com

Khi được hỏi "What is the name of your organizational unit?" thì gõ IT Center

Khi được hỏi "What is the name of your organization?" thì gõ vào tên công ty (chọn tên tiếng Anh hoặc tên tiếng Việt) trong giấy đăng ký kinh doanh của công ty. Lưu ý nhập chính xác từng ký tự